🖧 Parte 1 — Windows Server 2019

Instalación base, configuración inicial y servicios de red

1.1 Requerimientos del sistema

Procesador

64-bit ≥ 1.4 GHz

Memoria RAM

2 GB mínimo (VirtualBox: 2 GB asignados)

Almacenamiento

32 GB mínimo (VirtualBox: 50 GB)

Red

Adaptador puente (Bridge) en VirtualBox

ISO utilizada

17763.3650 Server 2019 Eval x64

Nombre del servidor

Bobsponja / HOTEL.CLANDESTINO

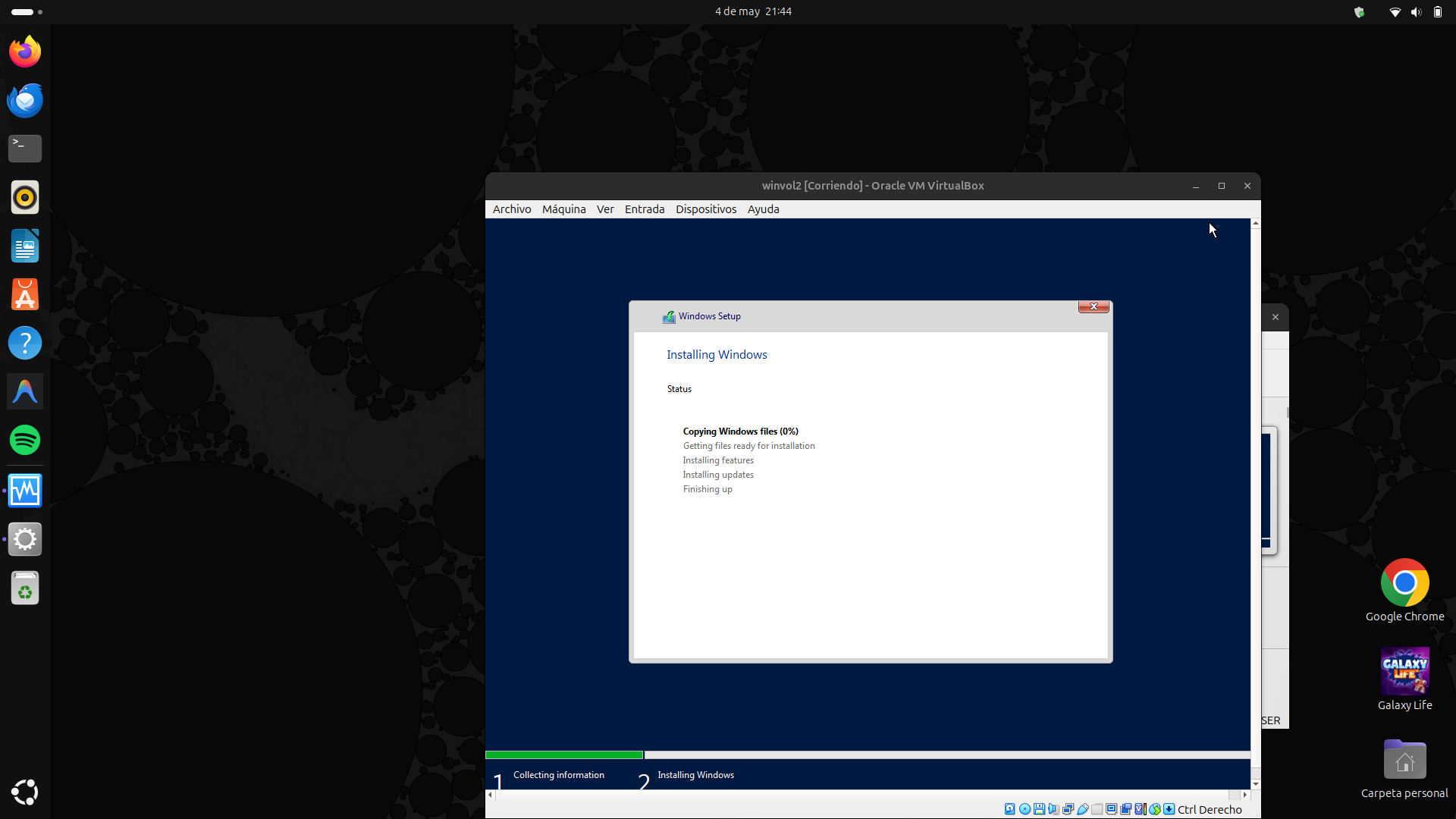

1.2 Instalación base y primer arranque

-

Instalación de archivos del sistema operativo

Se montó la ISO en VirtualBox y se inició la instalación. El asistente copió los archivos del sistema (Copying Windows files 0%).

Evidencia: pantalla "Installing Windows" — copiando archivos del sistema operativo.

Evidencia: pantalla "Installing Windows" — copiando archivos del sistema operativo. -

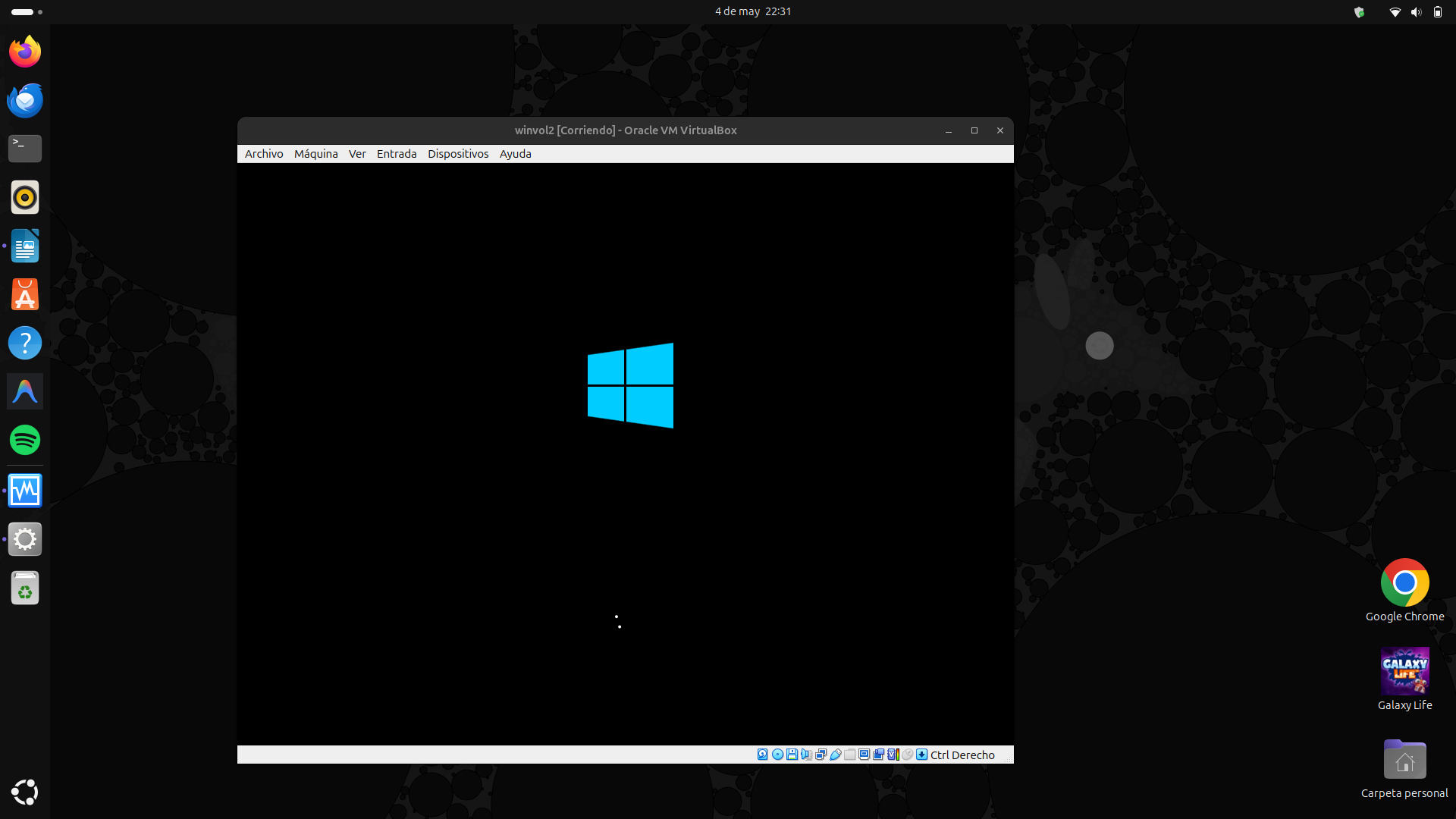

Primer arranque del sistema

Tras la instalación, Windows Server 2019 arrancó por primera vez mostrando el logo de Windows en pantalla negra.

Evidencia: primer arranque de Windows Server 2019 en VirtualBox.

Evidencia: primer arranque de Windows Server 2019 en VirtualBox. -

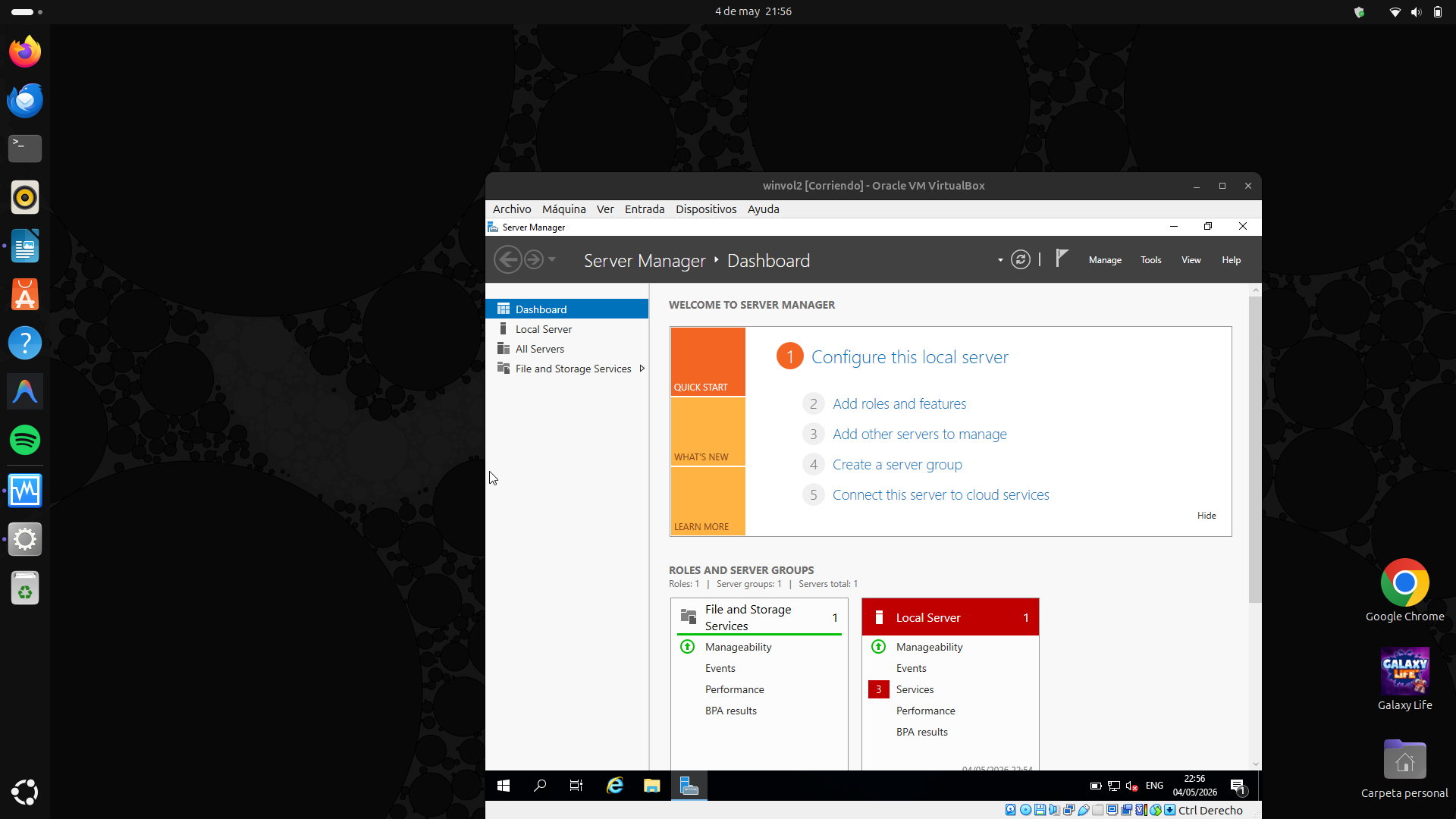

Escritorio y Server Manager inicial

Al iniciar sesión con el usuario Administrador, se cargó el escritorio y el Server Manager con un único rol (File and Storage Services).

Evidencia: Server Manager mostrando el dashboard inicial con solo el rol base instalado.

Evidencia: Server Manager mostrando el dashboard inicial con solo el rol base instalado.

1.3 Configuración inicial del sistema

-

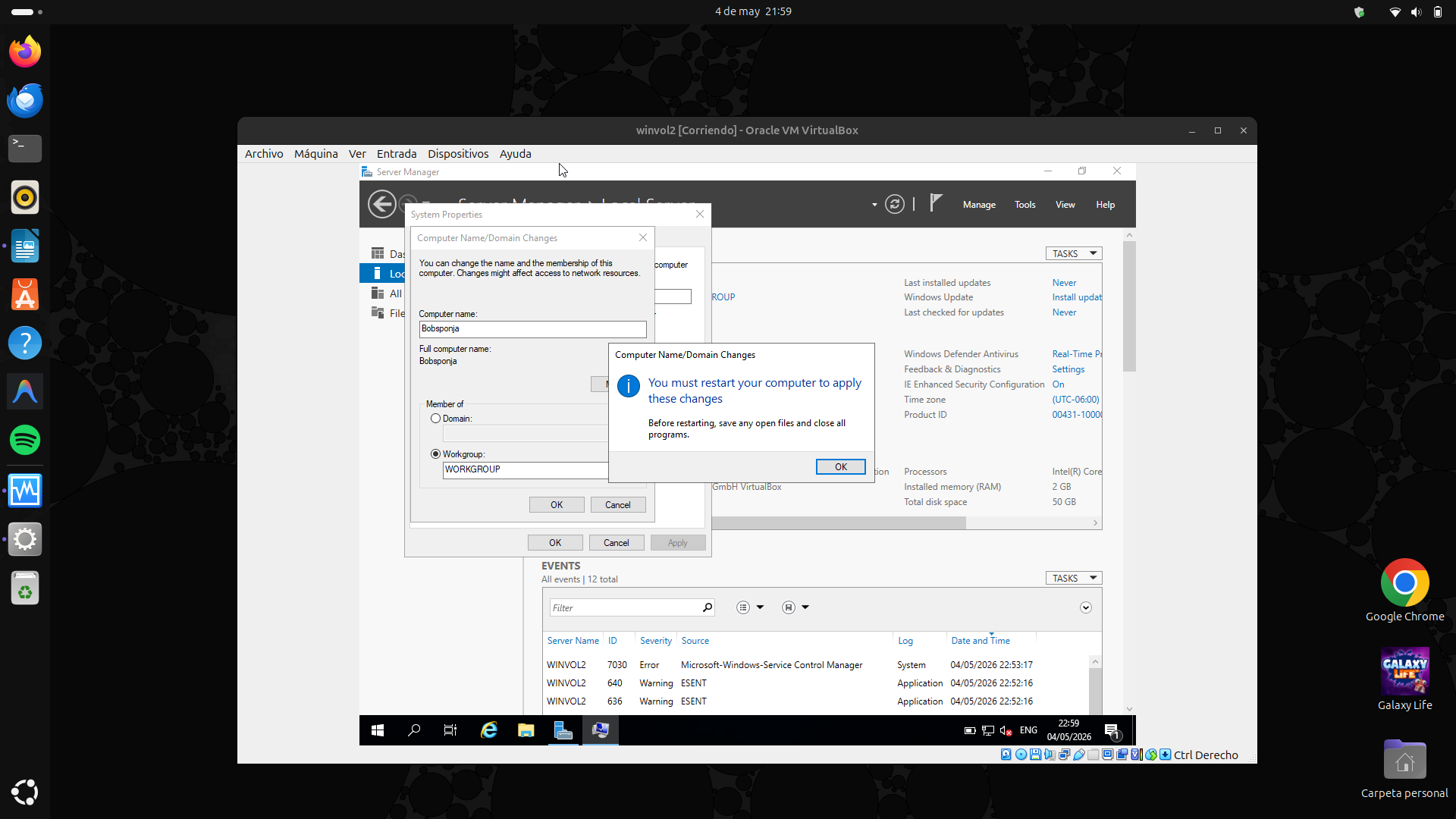

Cambio de nombre del equipo y reinicio

Desde las propiedades del sistema se cambió el nombre del equipo a

Bobsponja. El sistema solicitó reiniciar para aplicar los cambios. Evidencia: diálogo "Computer Name/Domain Changes" con el nombre Bobsponja y mensaje de reinicio requerido.

Evidencia: diálogo "Computer Name/Domain Changes" con el nombre Bobsponja y mensaje de reinicio requerido. -

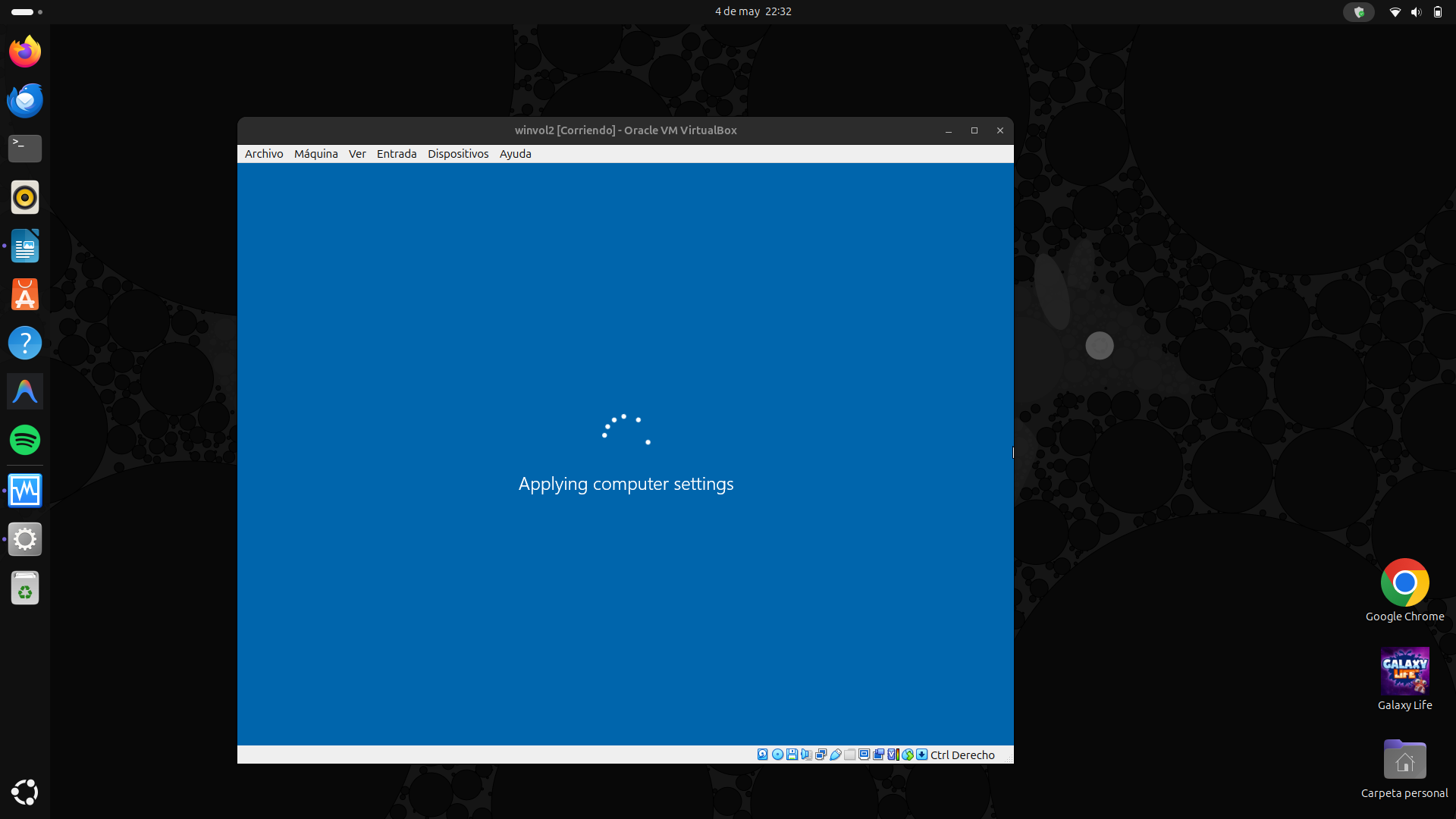

Applying computer settings tras reinicio

El servidor aplicó la configuración del equipo al reiniciar después del cambio de nombre.

Evidencia: pantalla "Applying computer settings" tras renombrar el servidor.

Evidencia: pantalla "Applying computer settings" tras renombrar el servidor.

1.4 Configuración de parámetros de red

⚠️ Importante: el servidor debe tener IP fija

Nunca usar DHCP para el servidor. Se asignó IP estática antes de instalar roles de red.

-

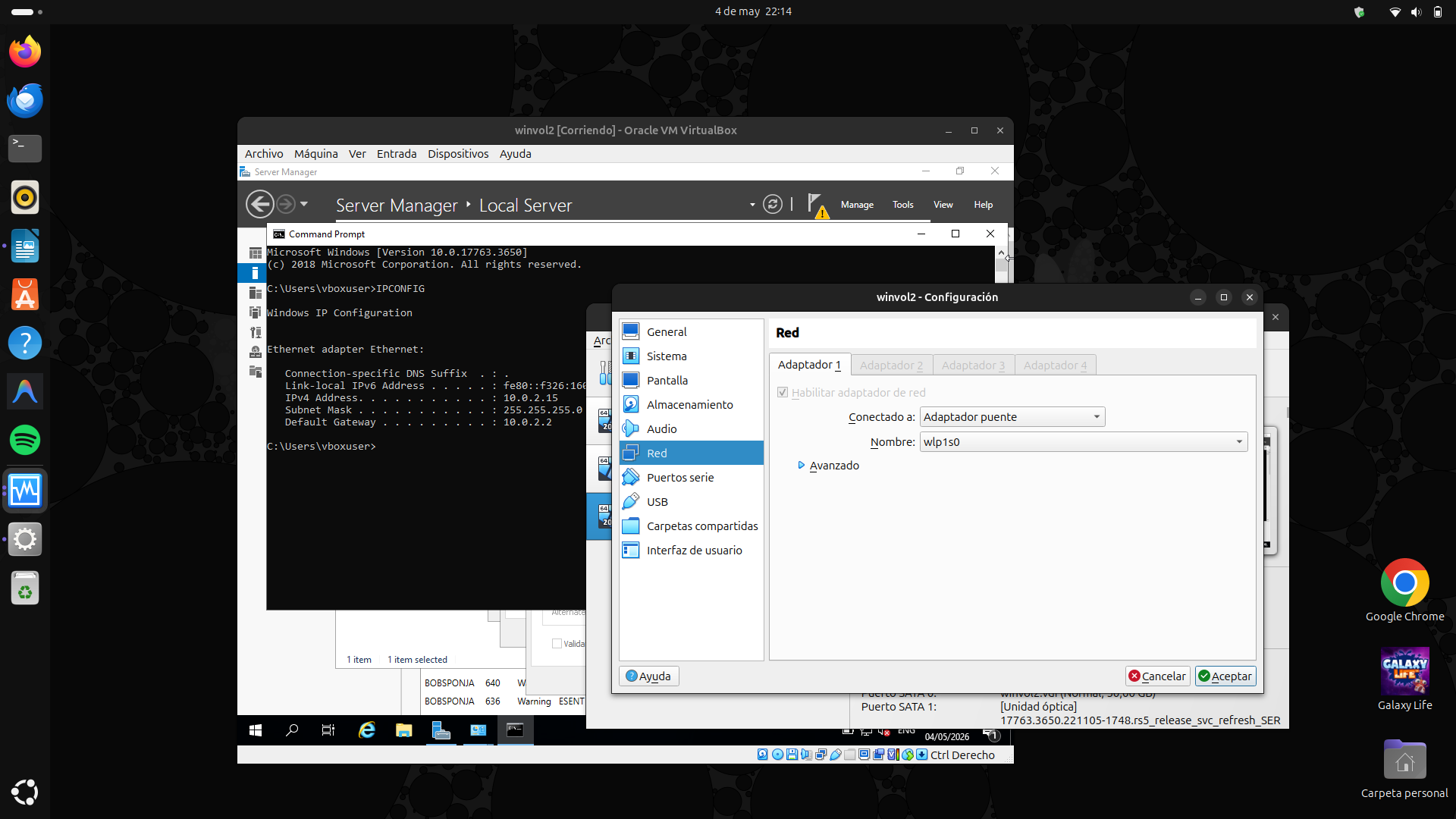

Configurar adaptador de red en VirtualBox

En la configuración de la VM → Red → Adaptador puente conectado a la interfaz física

wlp1s0para estar en la misma red que el host. Evidencia: configuración de red en VirtualBox — Adaptador puente en

Evidencia: configuración de red en VirtualBox — Adaptador puente enwlp1s0. -

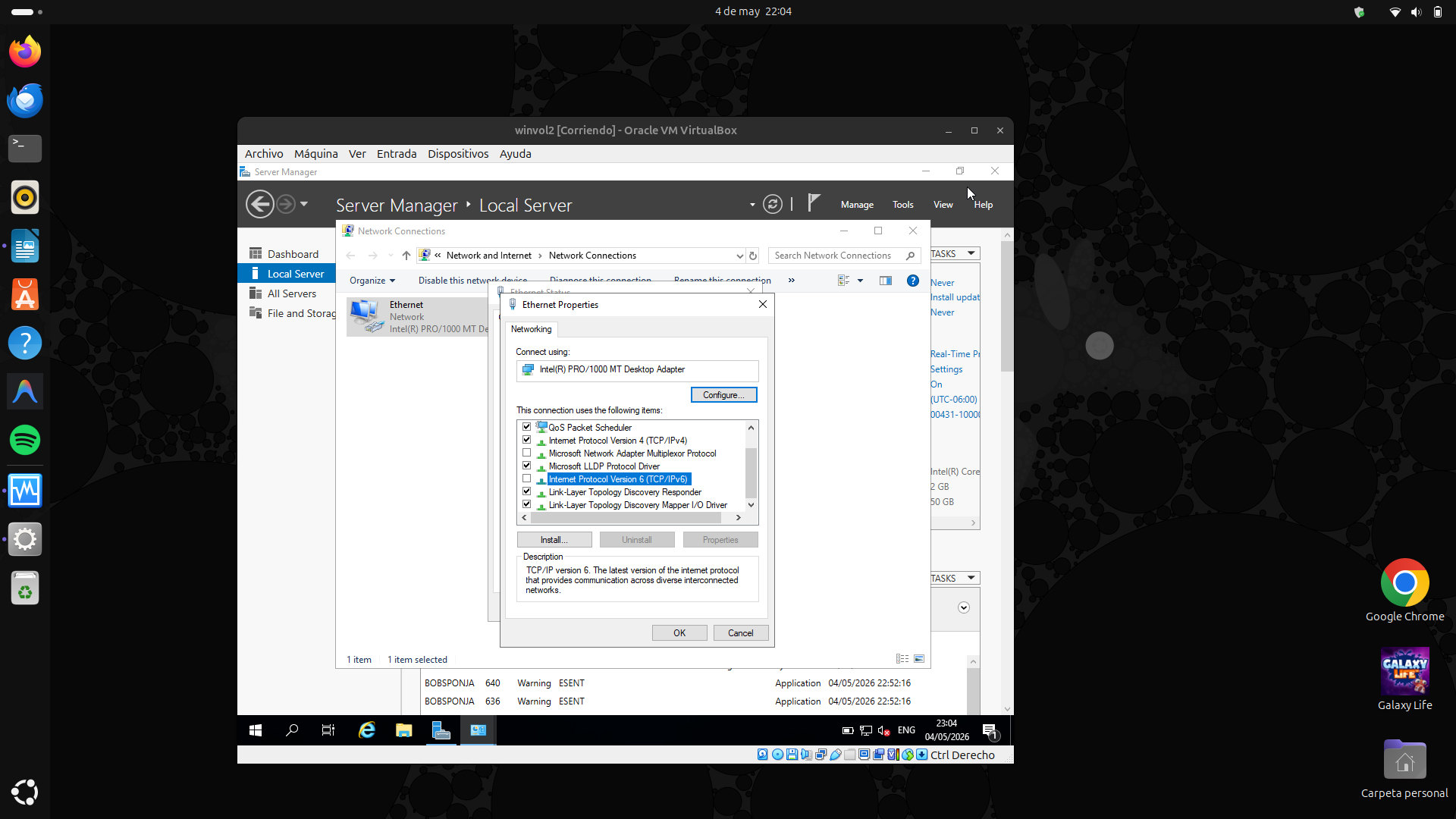

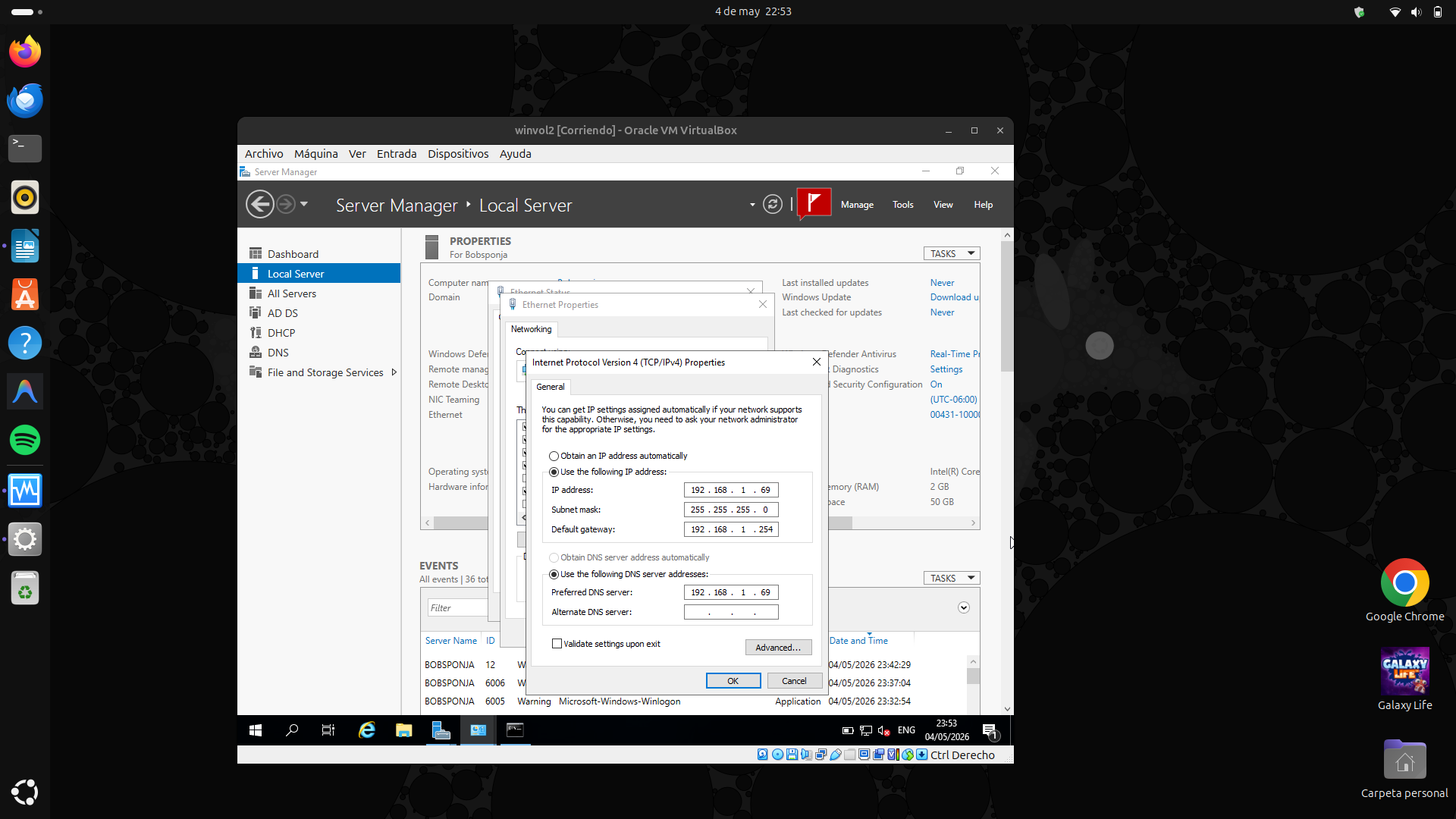

Propiedades del adaptador Ethernet (TCP/IPv4)

Se abrió la ventana de propiedades del adaptador de red y se seleccionó el protocolo IPv4. Se observó que IPv6 se dejó deshabilitado para simplificar la configuración.

Evidencia: propiedades del adaptador Ethernet — selección del protocolo TCP/IPv4.

Evidencia: propiedades del adaptador Ethernet — selección del protocolo TCP/IPv4. -

IP estática asignada al servidor

Se configuró: IP:

192.168.1.69, máscara255.255.255.0, puerta de enlace192.168.1.254, DNS preferido192.168.1.69(propio servidor). Evidencia: propiedades TCP/IPv4 con IP estática

Evidencia: propiedades TCP/IPv4 con IP estática192.168.1.69y DNS apuntando al propio servidor. -

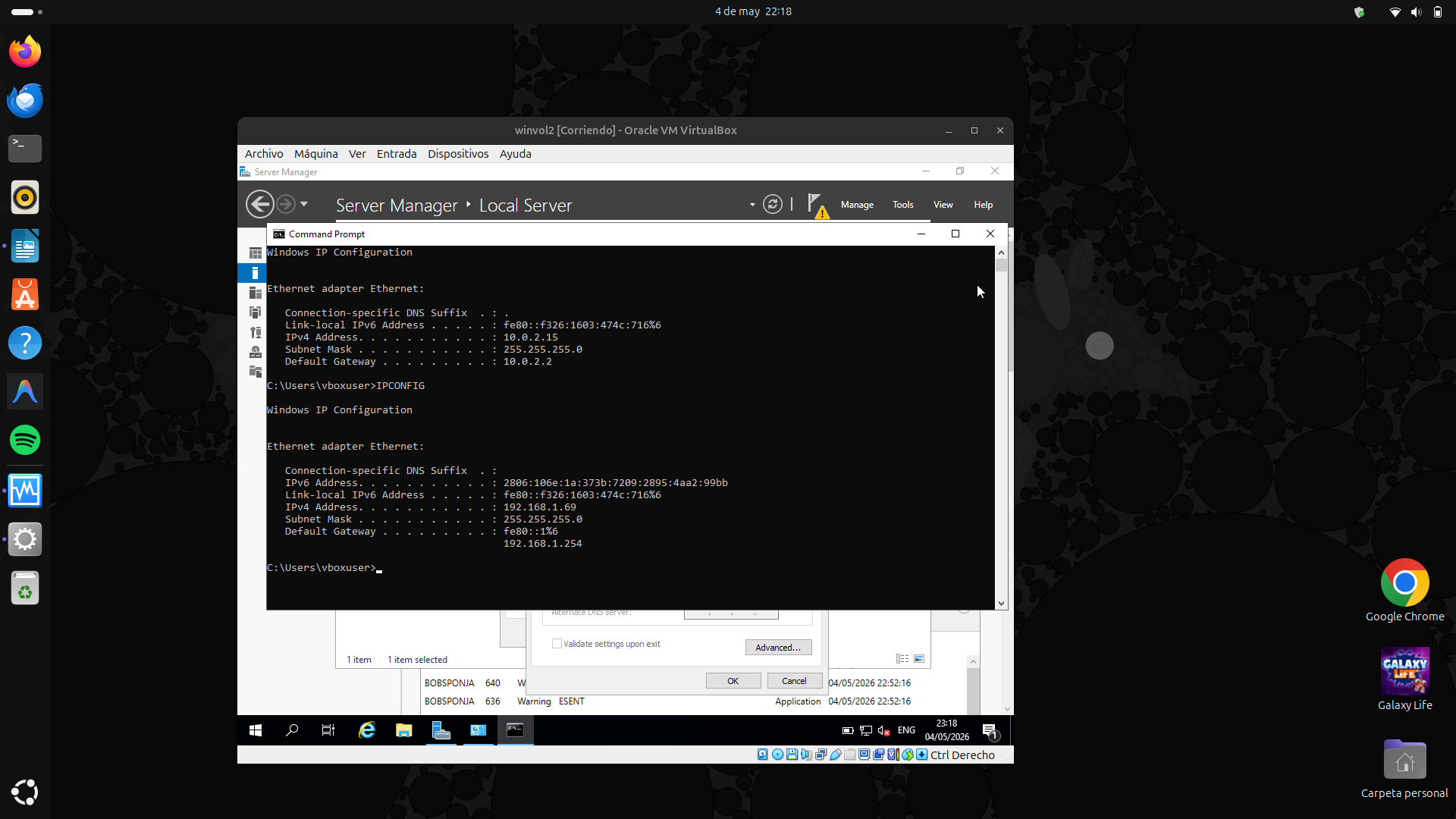

Verificación con IPCONFIG

Desde CMD se ejecutó

IPCONFIGpara confirmar la IP asignada. Se verificó tanto la IP original (10.0.2.15) como la nueva configuración estática (192.168.1.69). Evidencia: resultado de

Evidencia: resultado deIPCONFIGmostrando la configuración de red del servidor.

1.5 Instalación y configuración de Active Directory (AD DS)

-

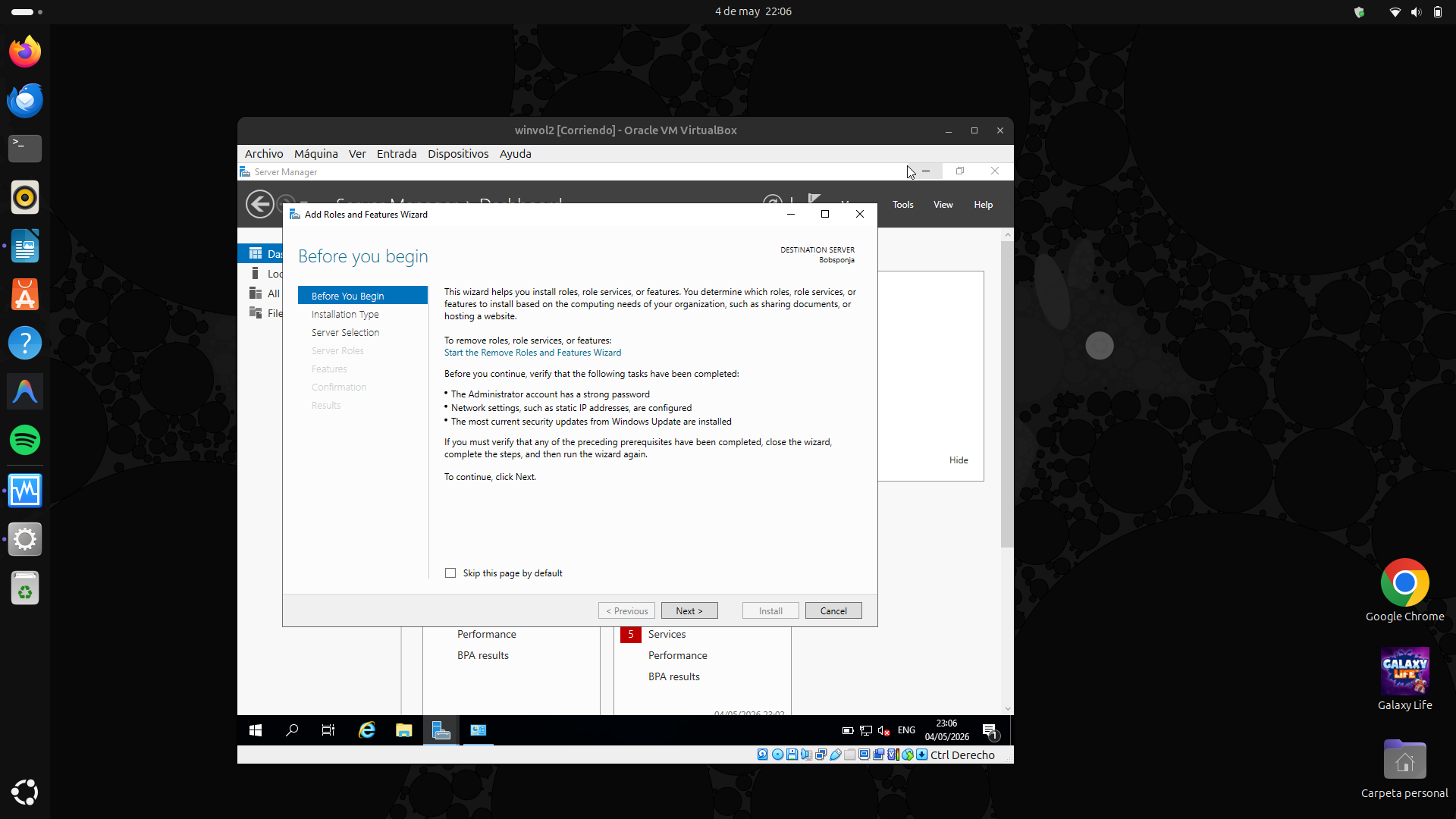

Asistente de Agregar Roles — "Before You Begin"

Se abrió el asistente de agregar roles desde Server Manager. La pantalla inicial indica los prerequisitos previos a la instalación.

Evidencia: asistente "Add Roles and Features" — pantalla inicial "Before you begin".

Evidencia: asistente "Add Roles and Features" — pantalla inicial "Before you begin". -

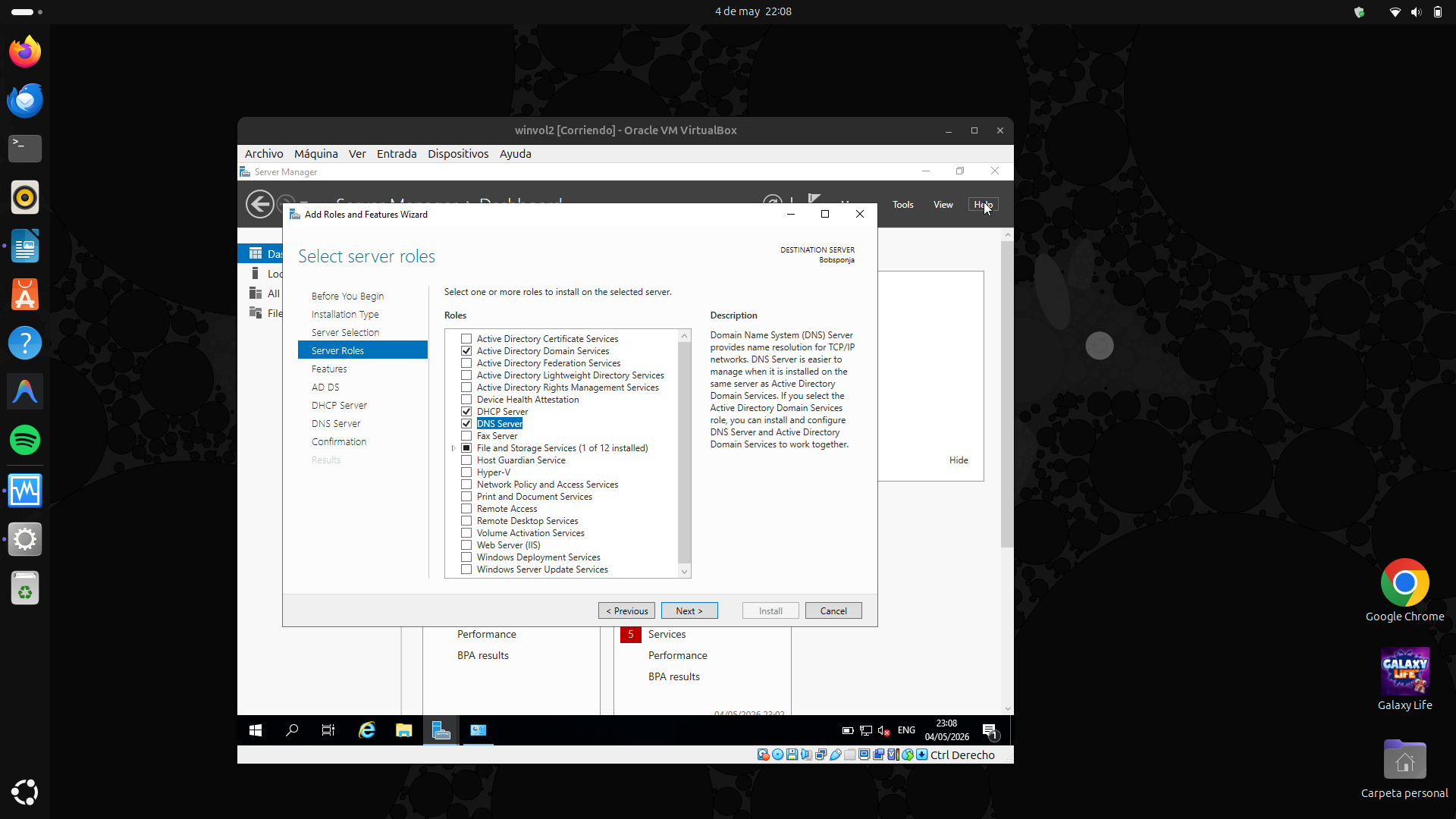

Selección del rol AD DS — primer intento

Se marcaron los roles: Active Directory Domain Services, DHCP Server y DNS Server desde el asistente "Add Roles and Features".

Evidencia: primera vista de selección de roles del servidor — AD DS, DHCP y DNS marcados.

Evidencia: primera vista de selección de roles del servidor — AD DS, DHCP y DNS marcados. -

Selección final de roles — vista con DNS Server resaltado

Se confirmó la selección marcando Active Directory Domain Services, DHCP Server y DNS Server. Al seleccionar AD DS, apareció el diálogo para agregar las herramientas de gestión requeridas.

Evidencia: selección de roles — DNS Server resaltado con AD DS y DHCP Server marcados.

Evidencia: selección de roles — DNS Server resaltado con AD DS y DHCP Server marcados. -

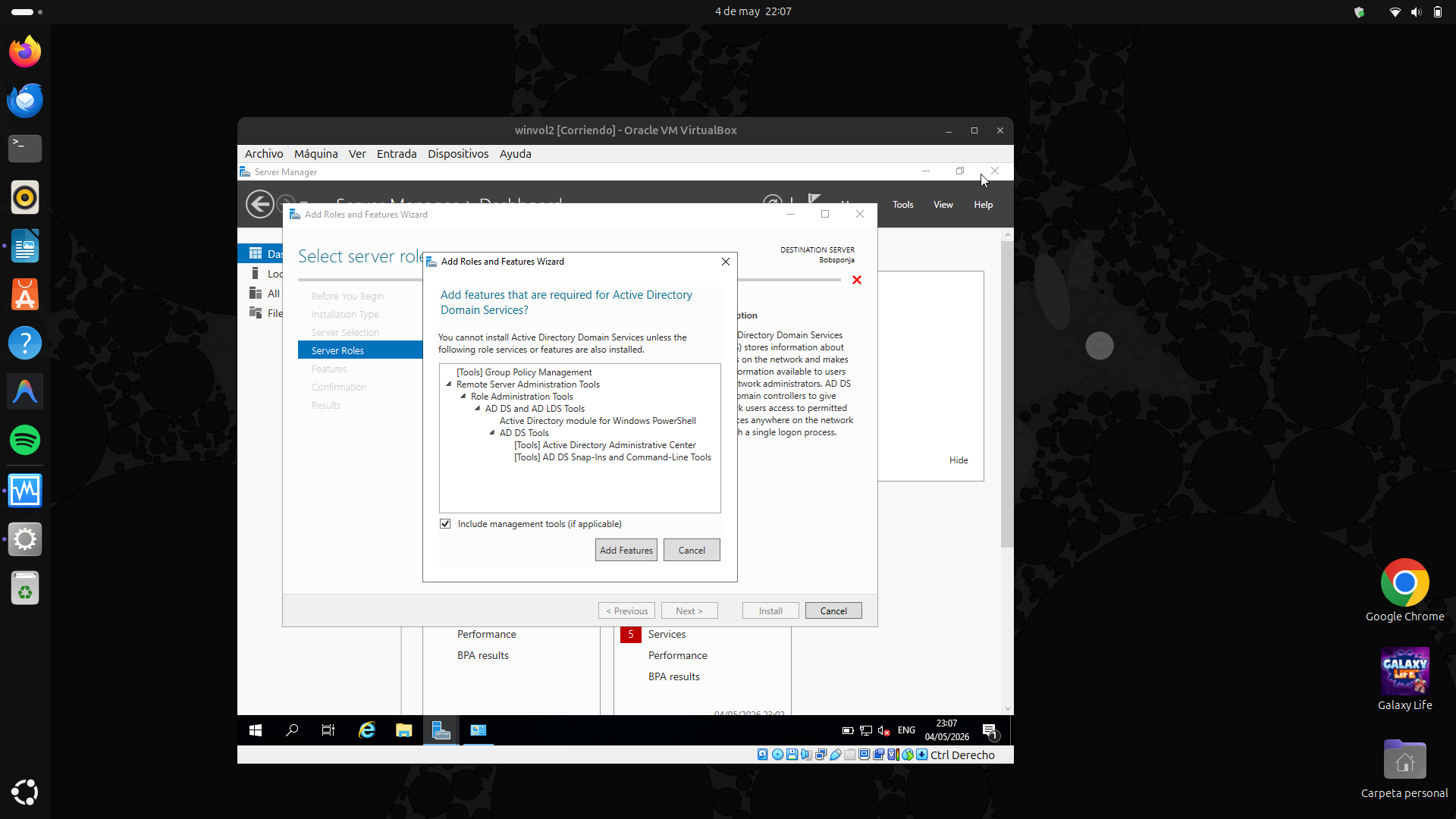

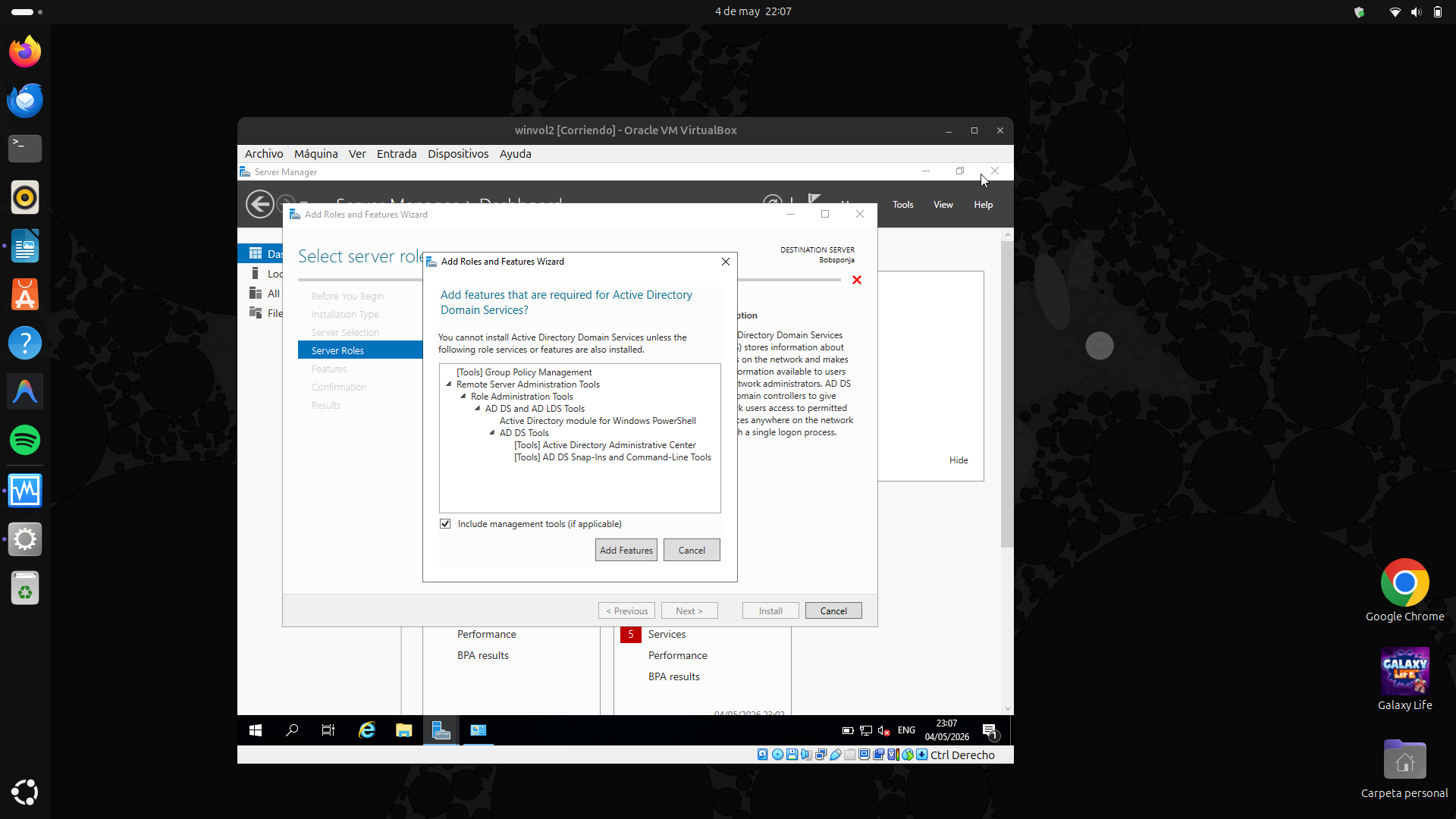

Confirmación de features adicionales para AD DS

El asistente solicitó agregar las herramientas de administración de AD DS incluyendo Group Policy Management, AD DS Tools y Active Directory Administrative Center.

Evidencia: diálogo para agregar features requeridas por Active Directory Domain Services.

Evidencia: diálogo para agregar features requeridas por Active Directory Domain Services. -

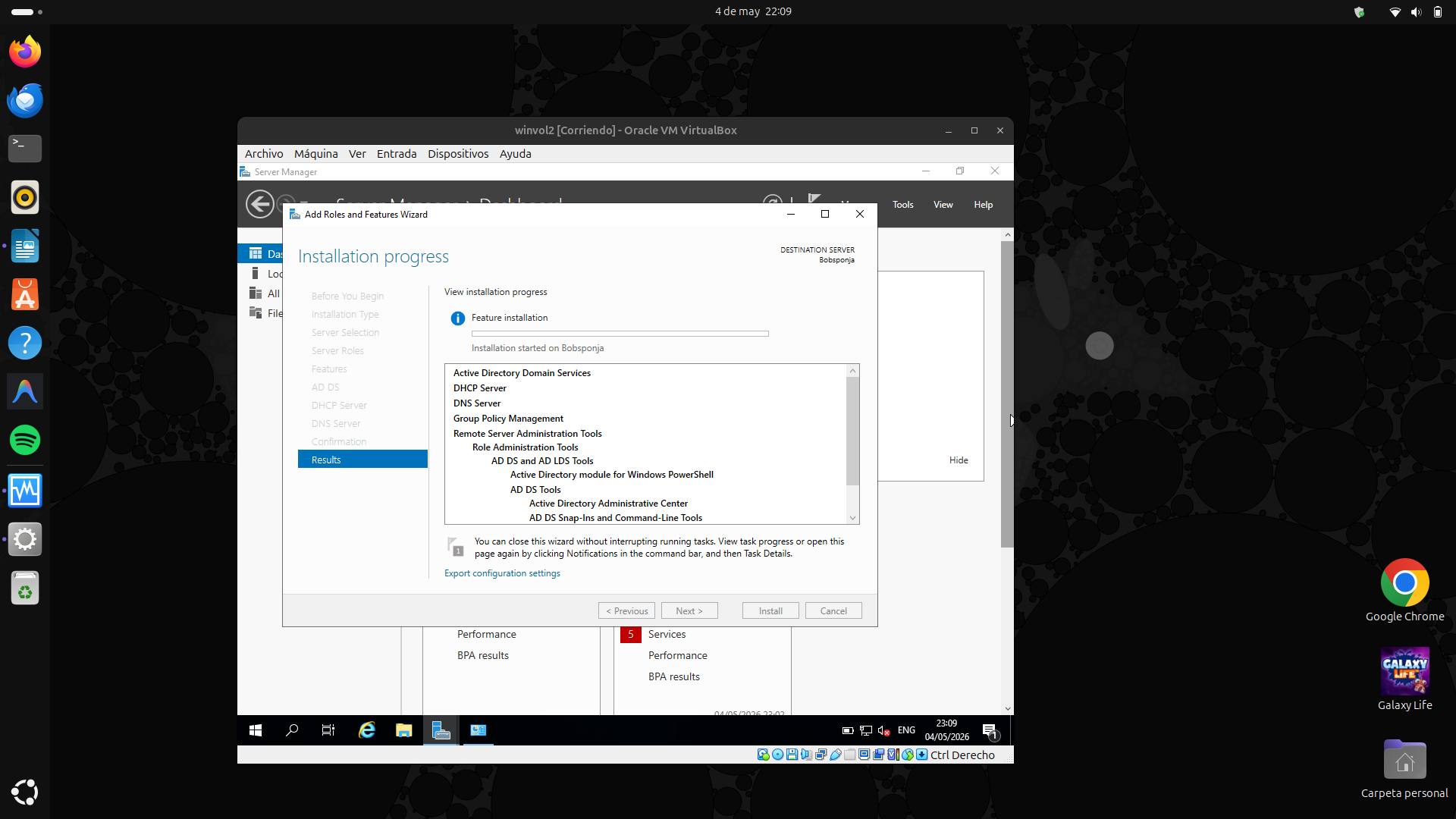

Progreso de instalación de roles

Se instalaron los roles: Active Directory Domain Services, DHCP Server, DNS Server y las herramientas de administración asociadas.

Evidencia: progreso de instalación mostrando AD DS, DHCP Server y DNS Server en proceso.

Evidencia: progreso de instalación mostrando AD DS, DHCP Server y DNS Server en proceso. -

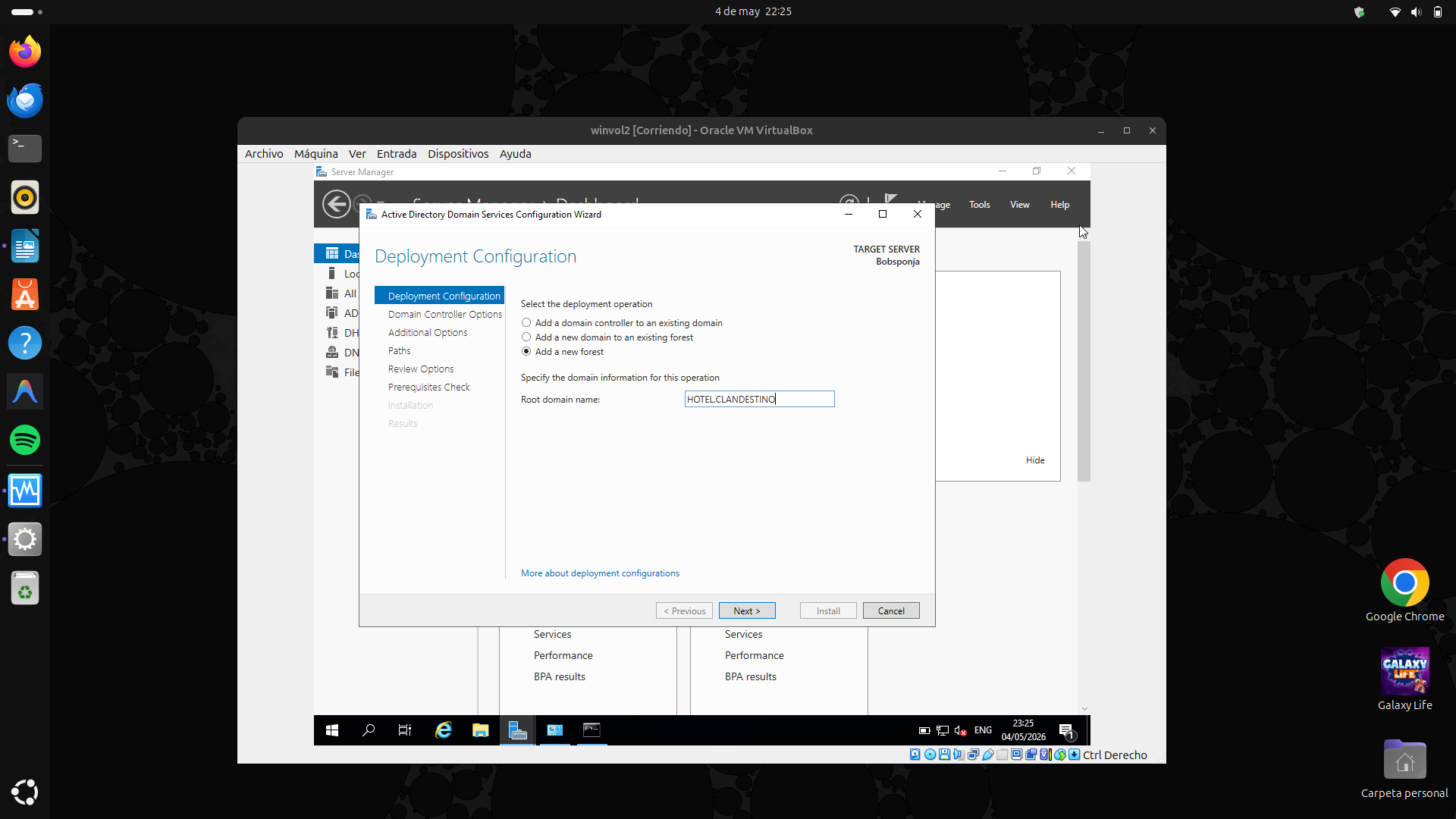

Deployment Configuration — "Add a new forest" con nombre de dominio

Tras instalar el rol, se inició el asistente de configuración de AD DS. Se seleccionó "Add a new forest" y se especificó el nombre del dominio raíz:

HOTEL.CLANDESTINO. Evidencia: asistente AD DS — "Add a new forest" con Root domain name:

Evidencia: asistente AD DS — "Add a new forest" con Root domain name:HOTEL.CLANDESTINO. -

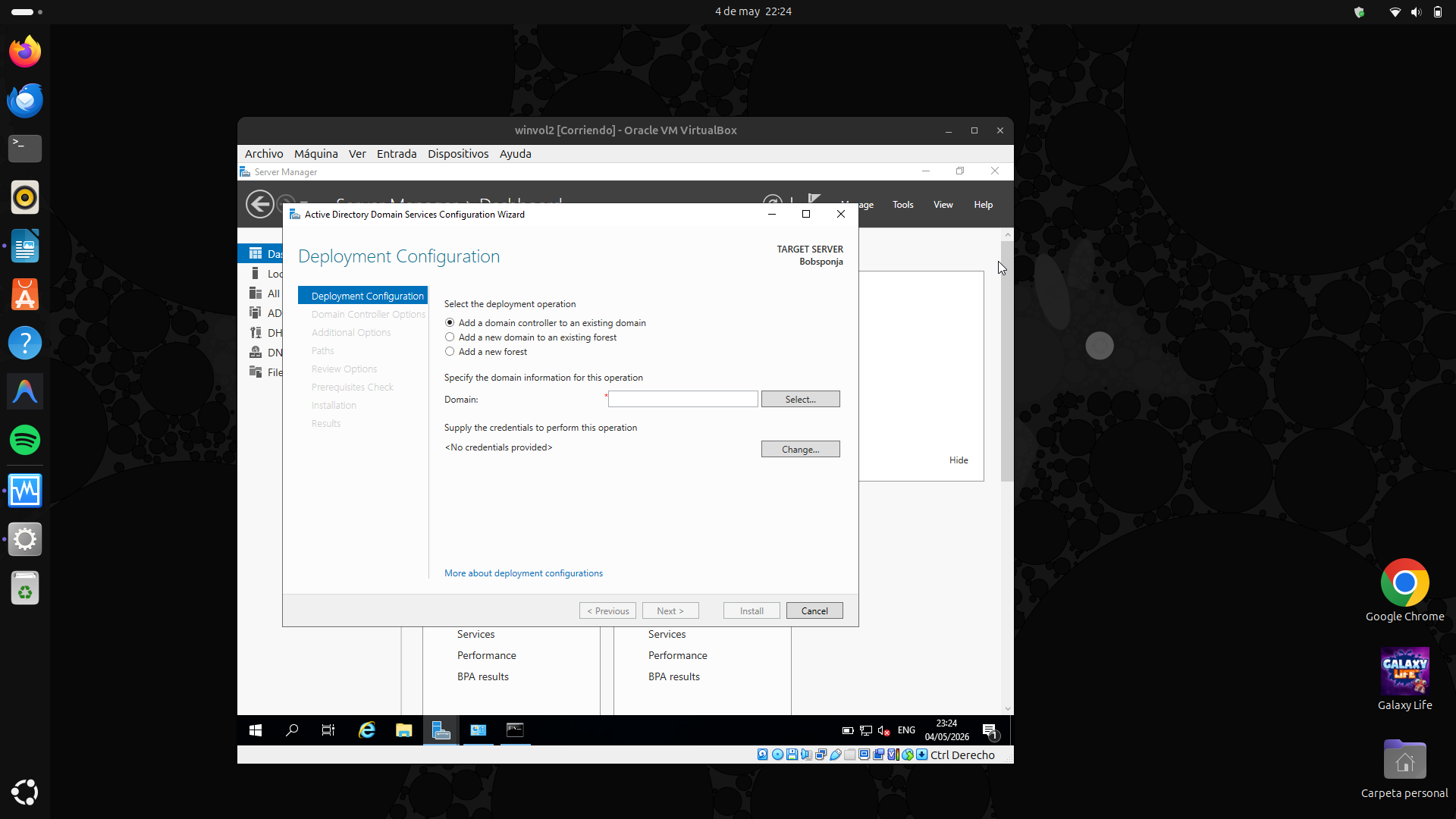

Deployment Configuration — modo alternativo (agregar DC a dominio existente)

También se exploró la opción de agregar un controlador de dominio a un dominio ya existente para comprender las diferencias entre ambas opciones de despliegue.

Evidencia: asistente de configuración AD DS — opción "Add a domain controller to an existing domain".

Evidencia: asistente de configuración AD DS — opción "Add a domain controller to an existing domain". -

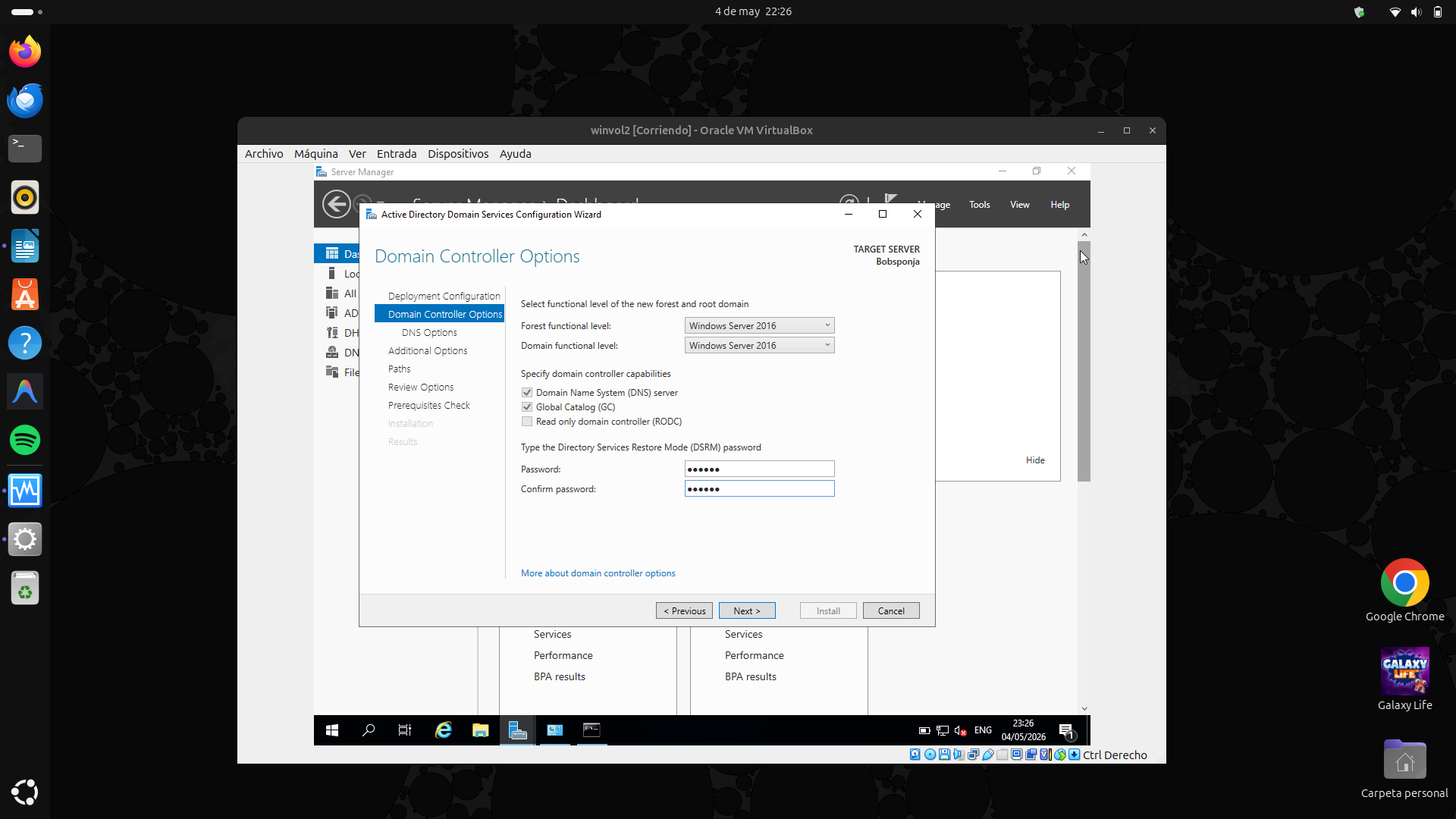

Domain Controller Options — contraseña DSRM

Se configuraron las opciones del controlador de dominio: nivel funcional Windows Server 2016, DNS y Global Catalog habilitados. Se estableció la contraseña de modo de restauración (DSRM).

Evidencia: opciones del DC — nivel funcional Windows Server 2016 y contraseña DSRM configurada.

Evidencia: opciones del DC — nivel funcional Windows Server 2016 y contraseña DSRM configurada. -

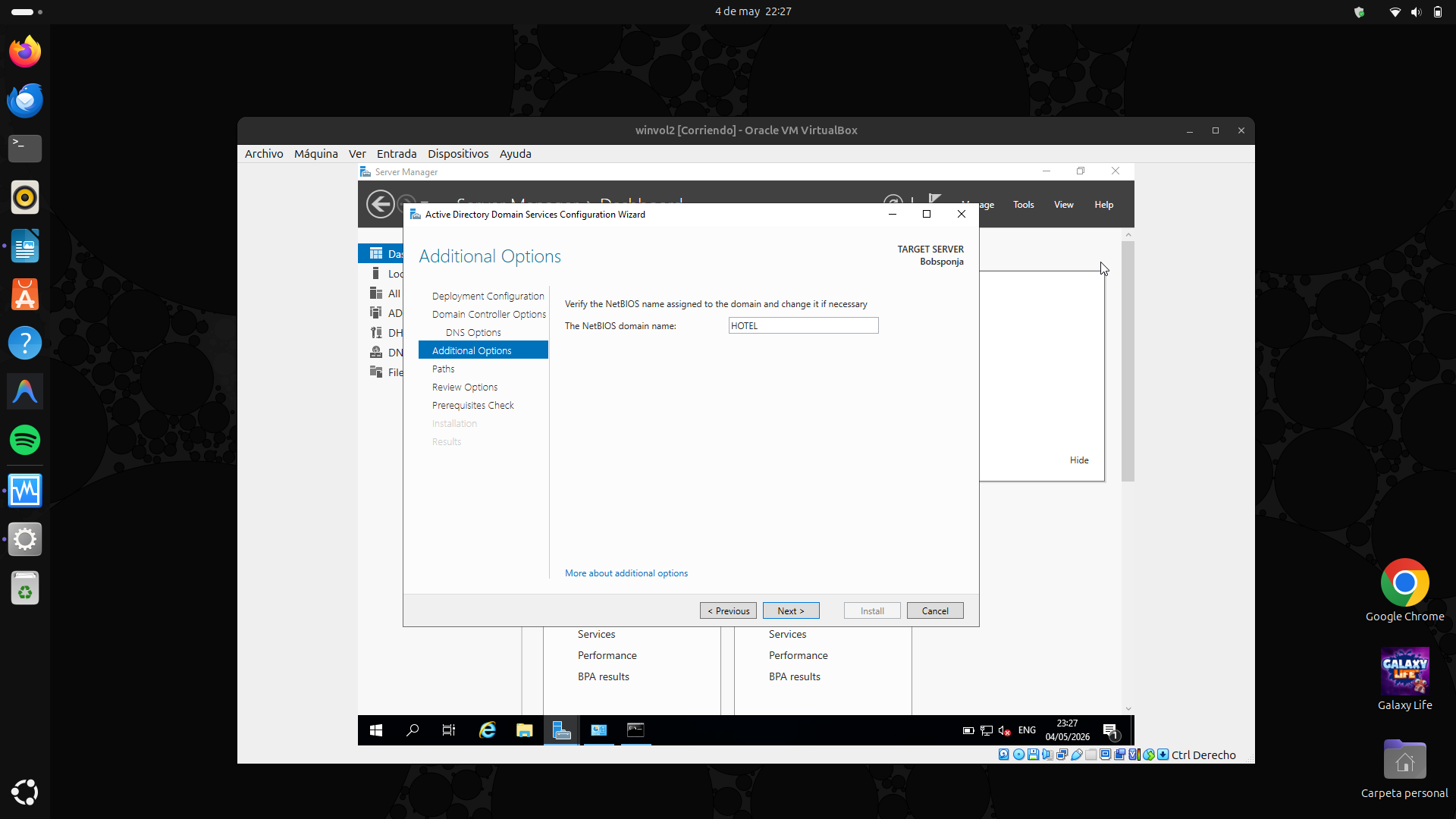

Additional Options — nombre NetBIOS

Se verificó el nombre NetBIOS del dominio:

HOTEL, correspondiente al dominioHOTEL.CLANDESTINO. Evidencia: opciones adicionales — nombre NetBIOS del dominio asignado como

Evidencia: opciones adicionales — nombre NetBIOS del dominio asignado comoHOTEL. -

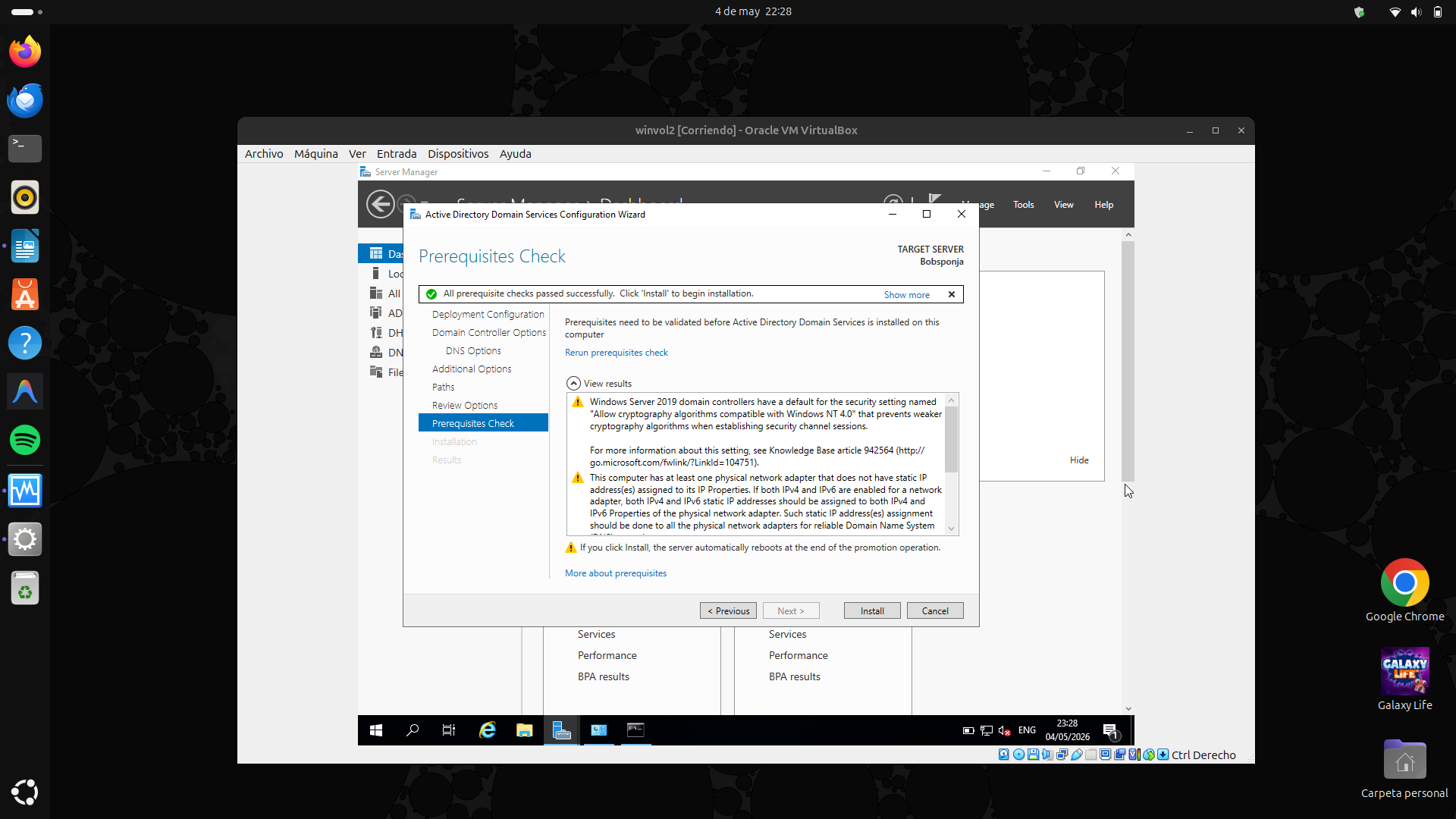

Prerequisites Check — todo correcto

La verificación de prerequisitos pasó exitosamente. El sistema mostró "All prerequisite checks passed successfully" con algunas advertencias informativas sobre criptografía.

Evidencia: verificación de prerequisitos completada exitosamente — listo para instalar.

Evidencia: verificación de prerequisitos completada exitosamente — listo para instalar.

1.6 Verificación de Active Directory y estructura de dominio

-

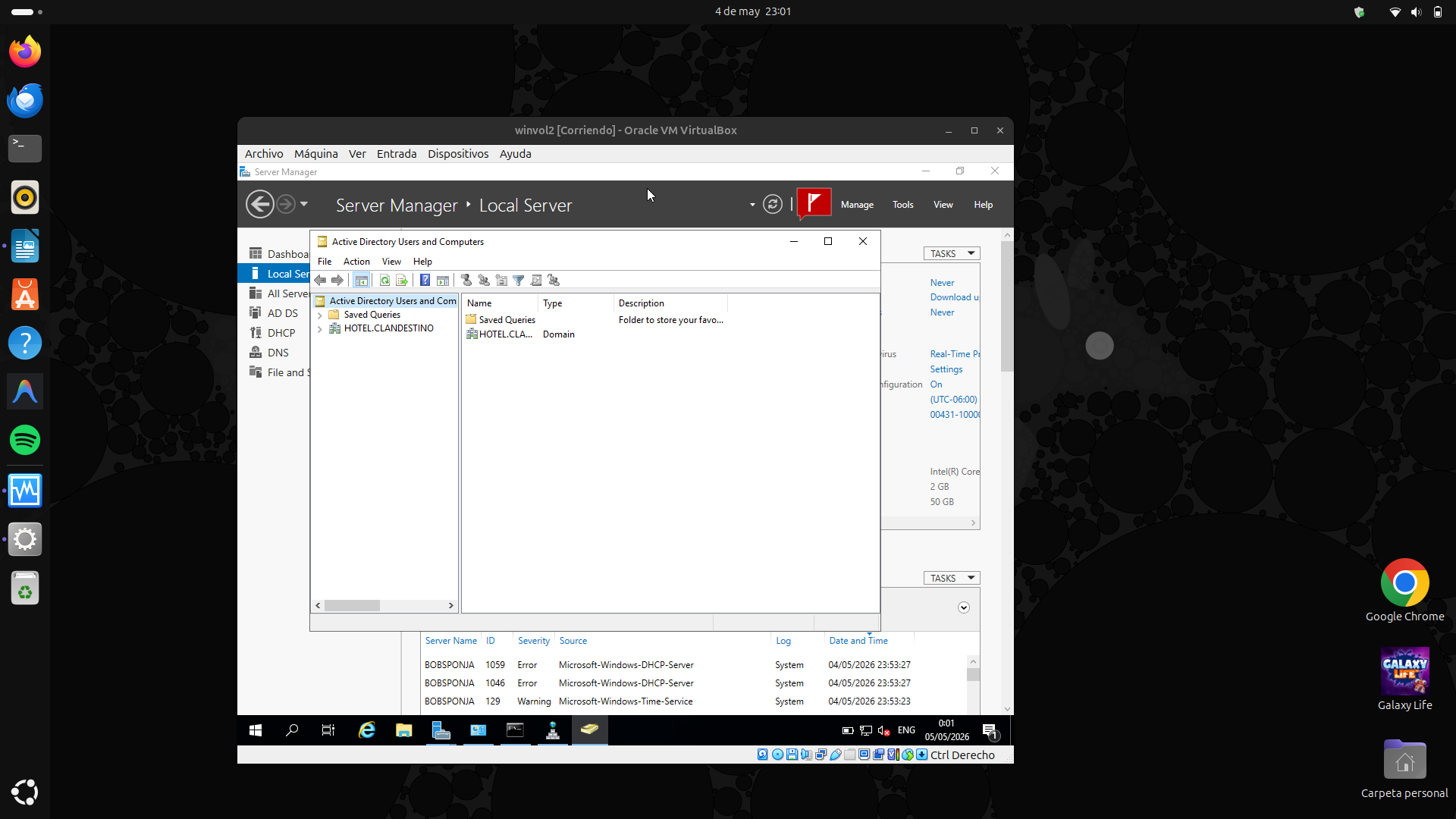

Usuarios y equipos de AD — estructura del dominio

Se abrió la consola "Active Directory Users and Computers" confirmando que el dominio

HOTEL.CLANDESTINOfue creado correctamente con sus contenedores predeterminados. Evidencia: consola AD Users and Computers mostrando el dominio

Evidencia: consola AD Users and Computers mostrando el dominioHOTEL.CLANDESTINO. -

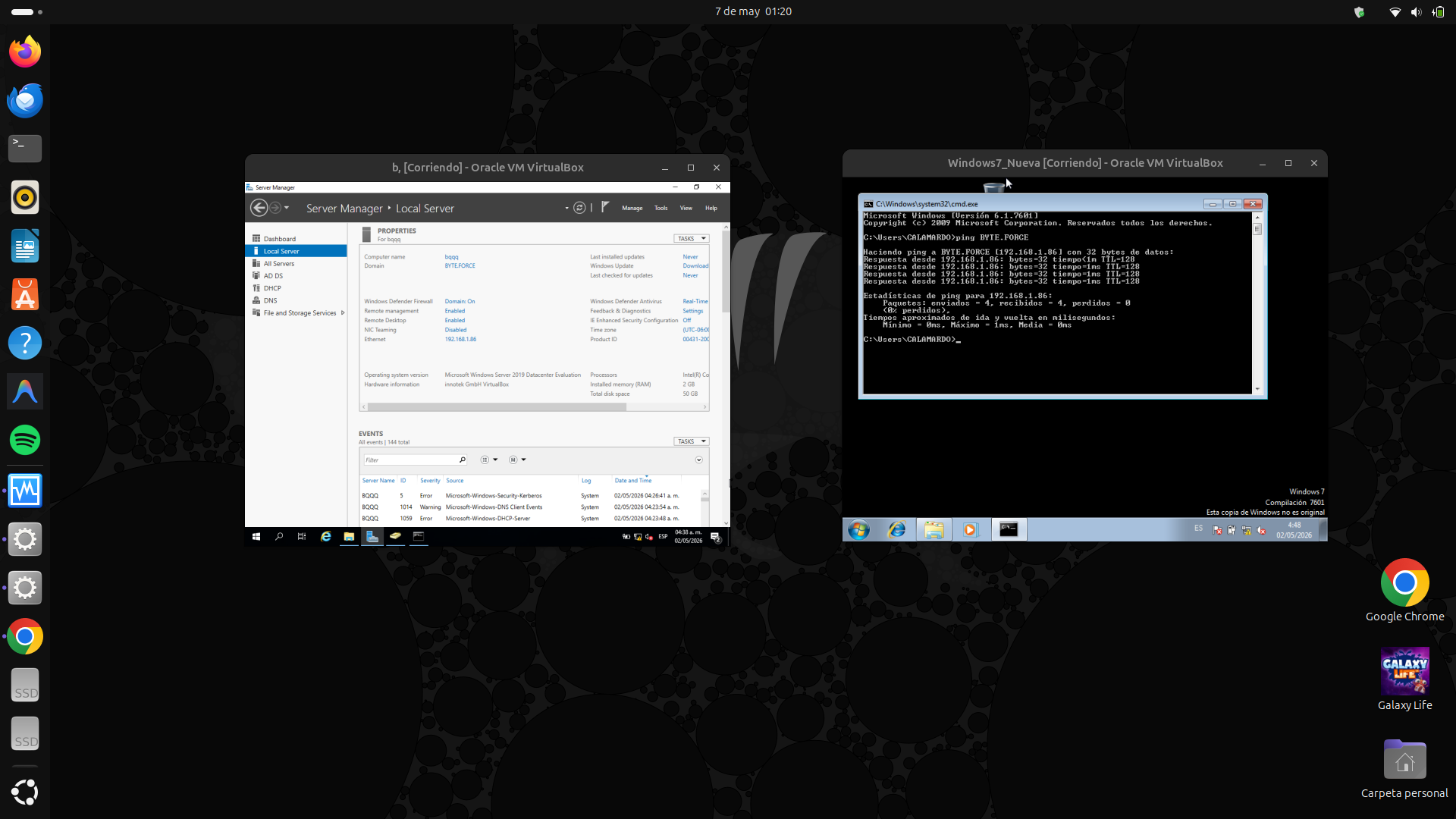

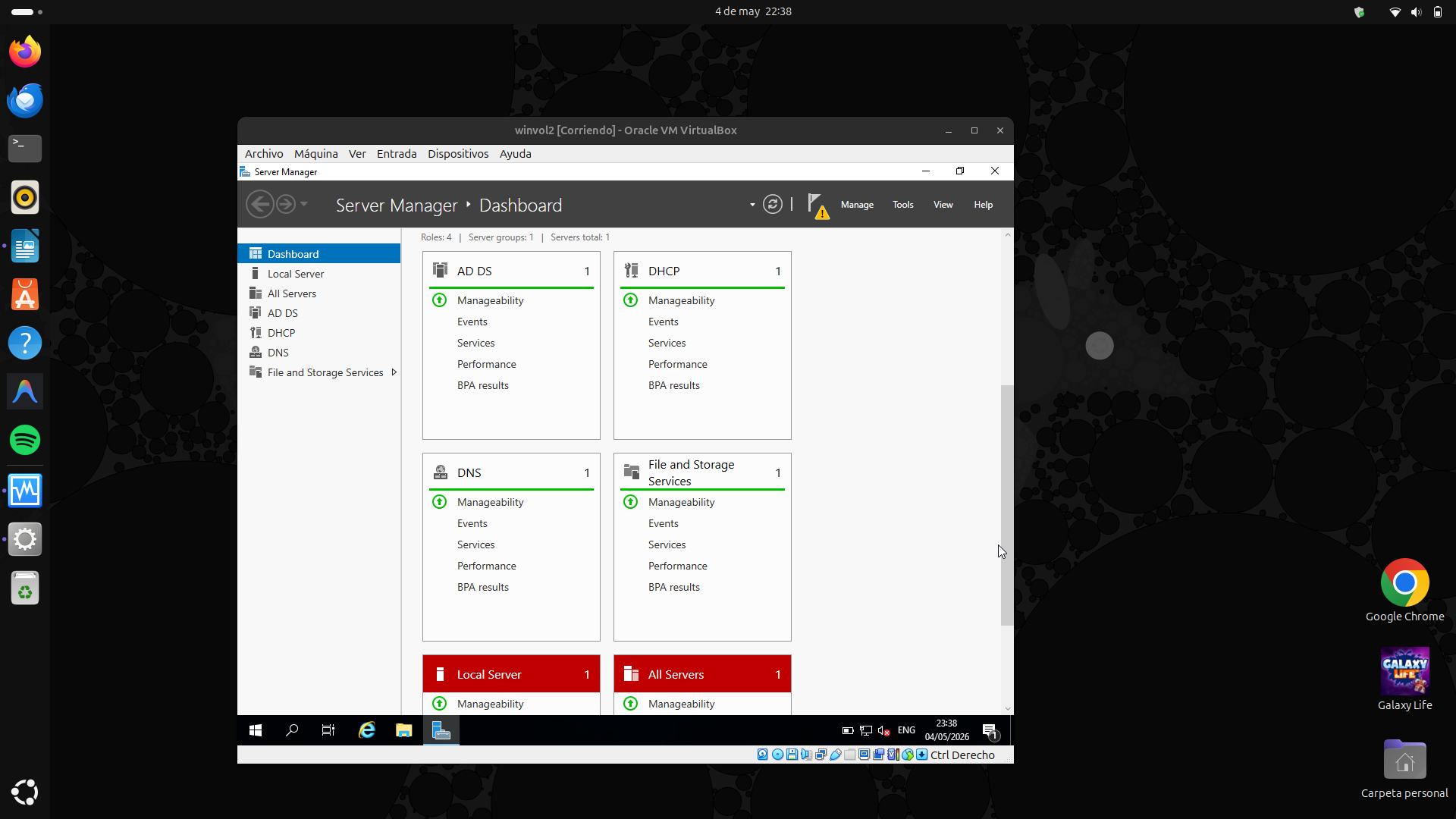

Dashboard con roles AD DS, DHCP y DNS activos

El Server Manager muestra los 4 roles instalados y funcionando: AD DS, DHCP, DNS y File and Storage Services.

Evidencia: Server Manager Dashboard con AD DS, DHCP, DNS y File Services activos (verde).

Evidencia: Server Manager Dashboard con AD DS, DHCP, DNS y File Services activos (verde).

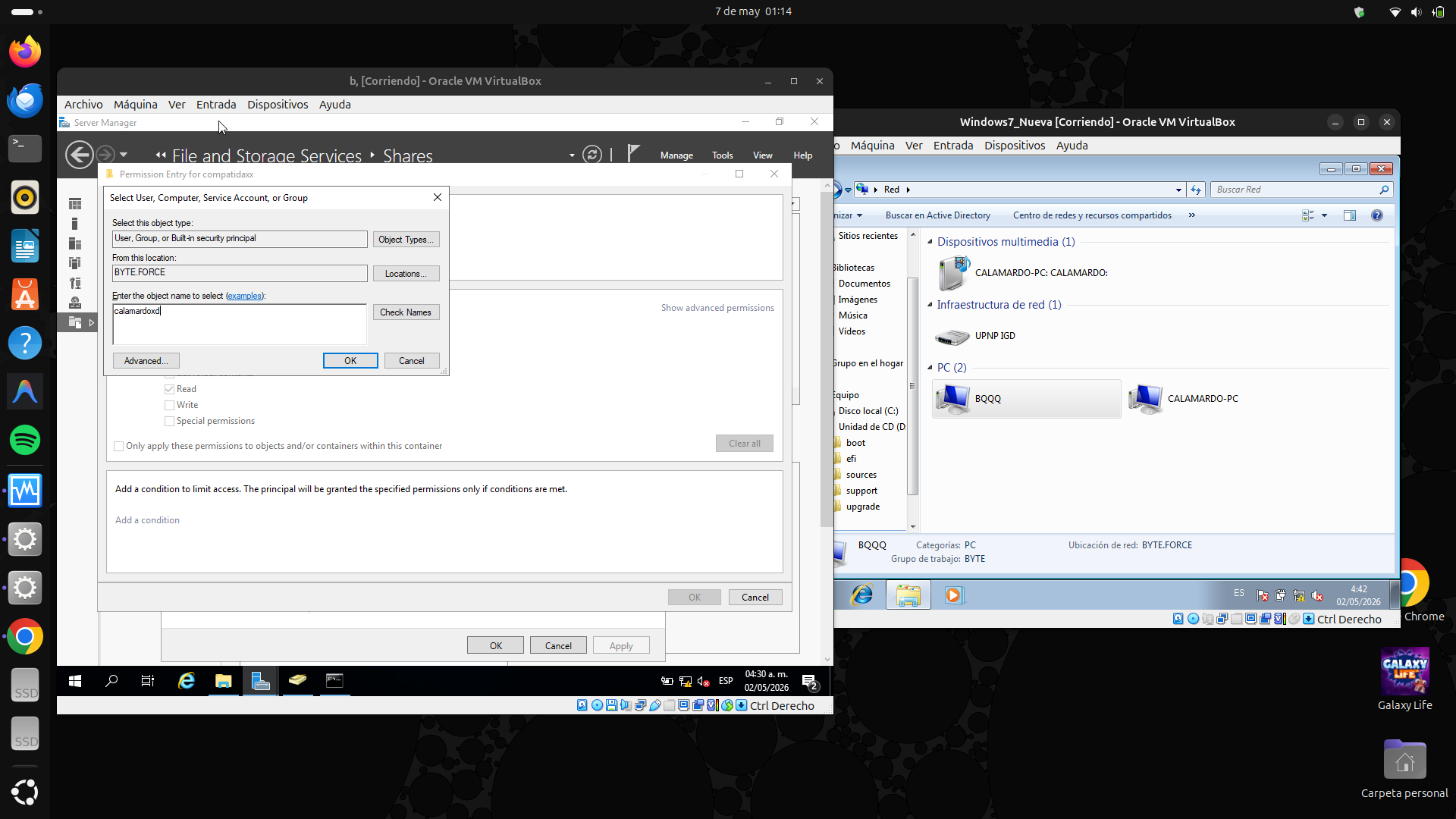

1.7 Creación de cuentas de usuario en AD

-

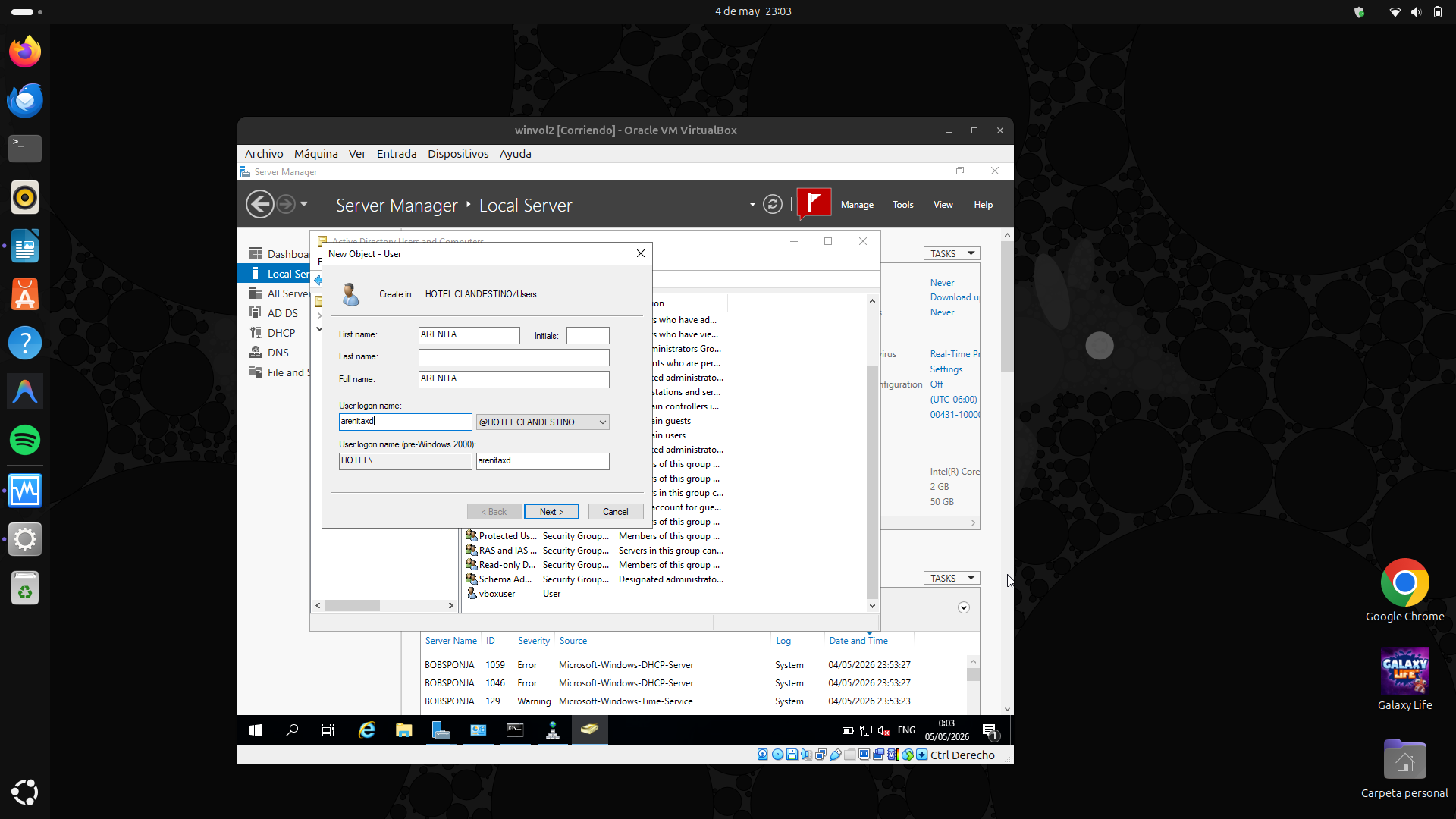

Crear usuario ARENITA

Se creó el usuario

ARENITAcon nombre de inicio de sesiónarenitaxd@HOTEL.CLANDESTINOen la OU Users del dominio. Evidencia: formulario "New Object - User" creando el usuario ARENITA.

Evidencia: formulario "New Object - User" creando el usuario ARENITA. -

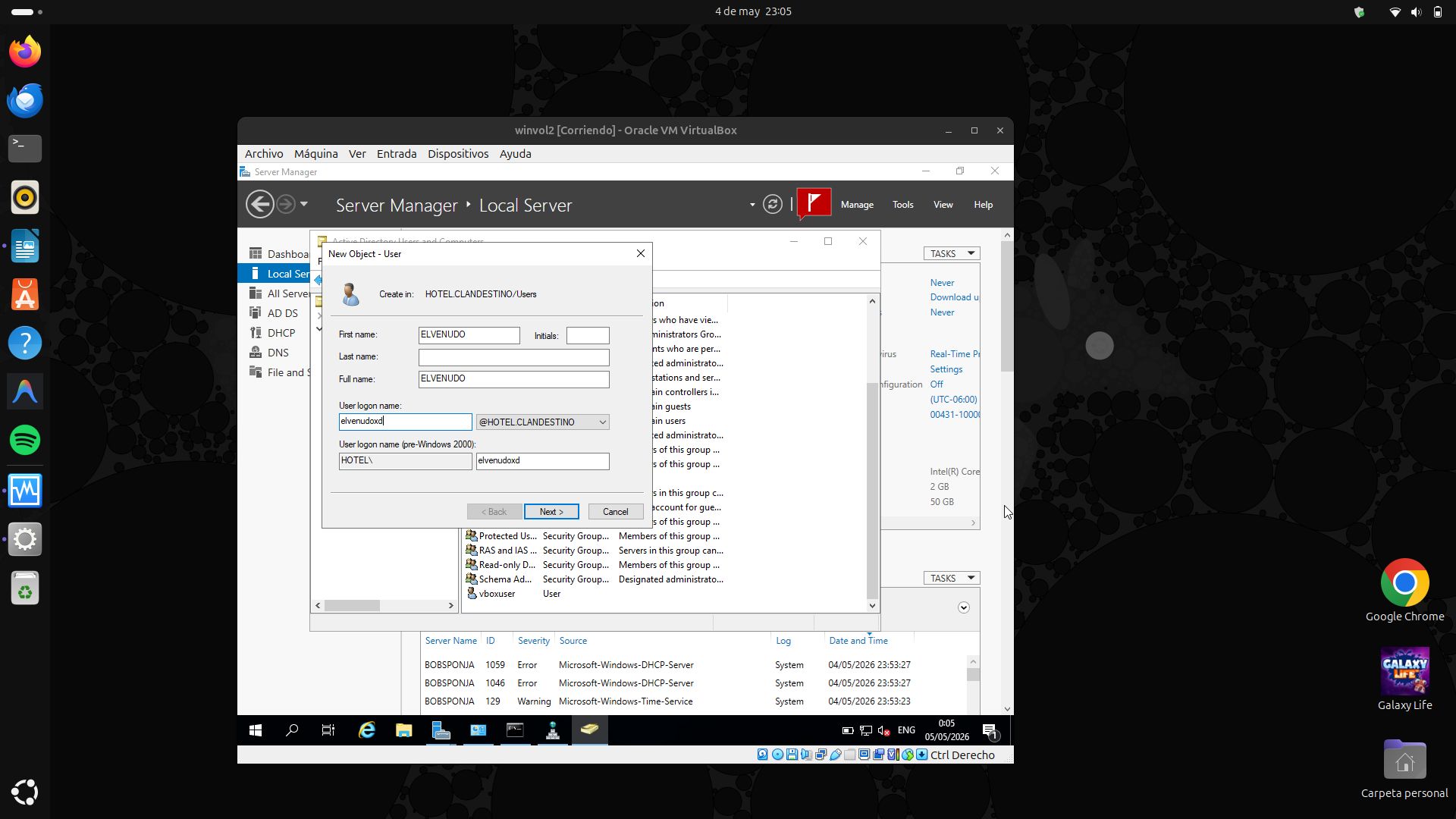

Crear usuario ELVENUDO

Se creó el usuario

ELVENUDOcon nombre de inicio de sesiónelvenudoxd@HOTEL.CLANDESTINO. Evidencia: formulario "New Object - User" creando el usuario ELVENUDO.

Evidencia: formulario "New Object - User" creando el usuario ELVENUDO. -

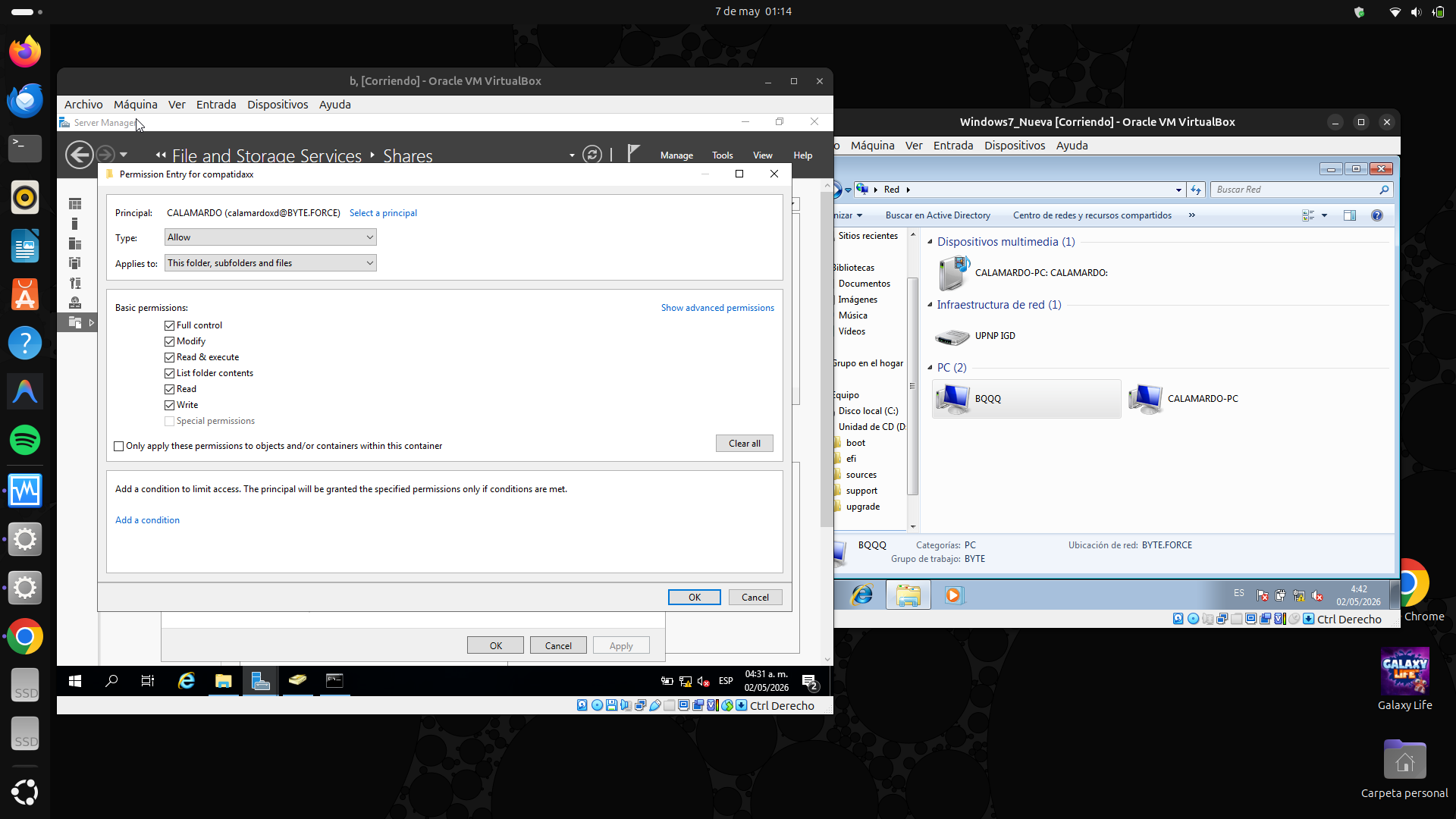

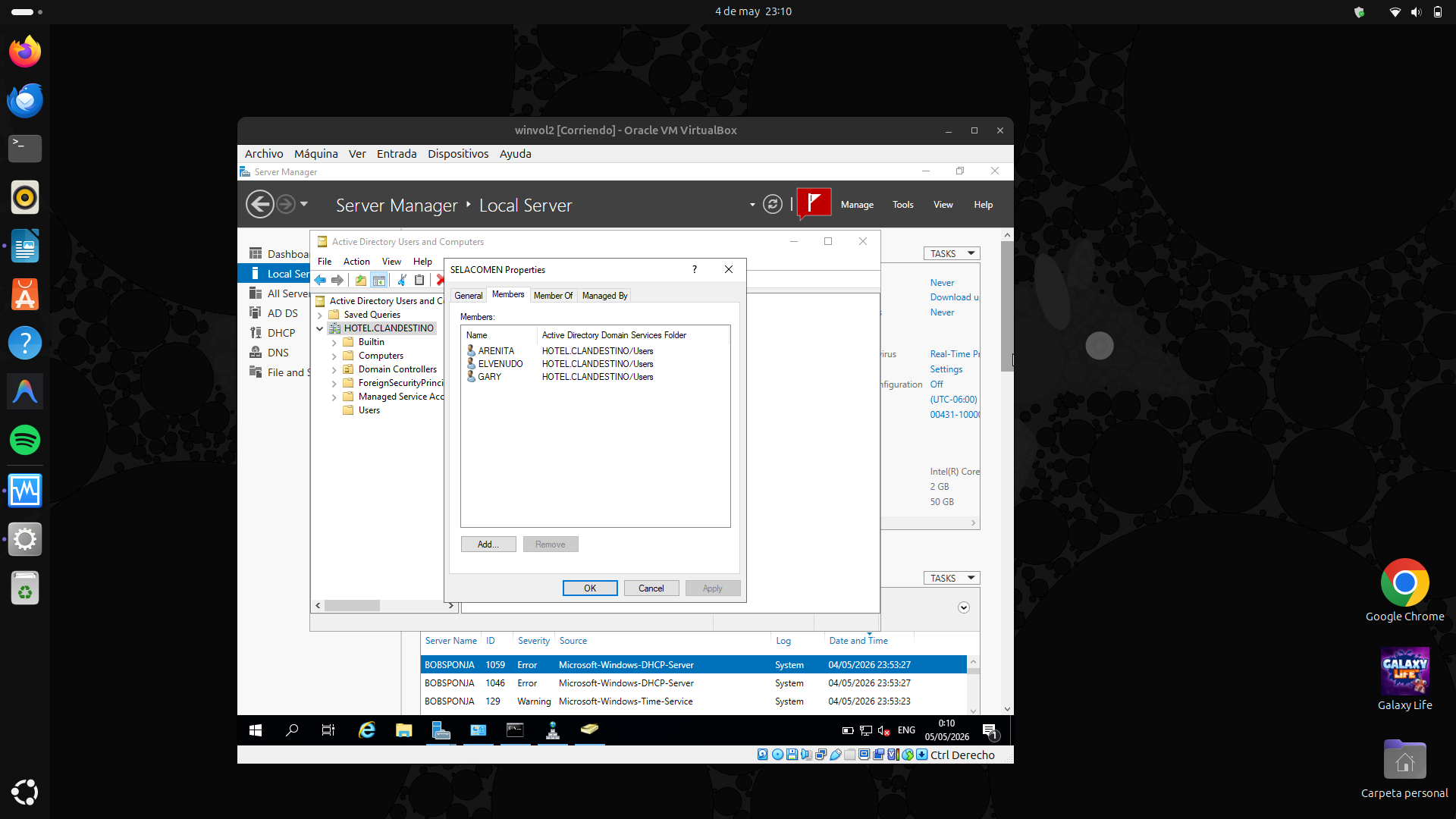

Grupo SELACOMEN — miembros del dominio

Se creó el grupo de seguridad

SELACOMENcon alcance "Domain local" y se agregaron los usuariosARENITA,ELVENUDOyGARYcomo miembros. Evidencia: propiedades del grupo SELACOMEN con miembros ARENITA, ELVENUDO y GARY.

Evidencia: propiedades del grupo SELACOMEN con miembros ARENITA, ELVENUDO y GARY. -

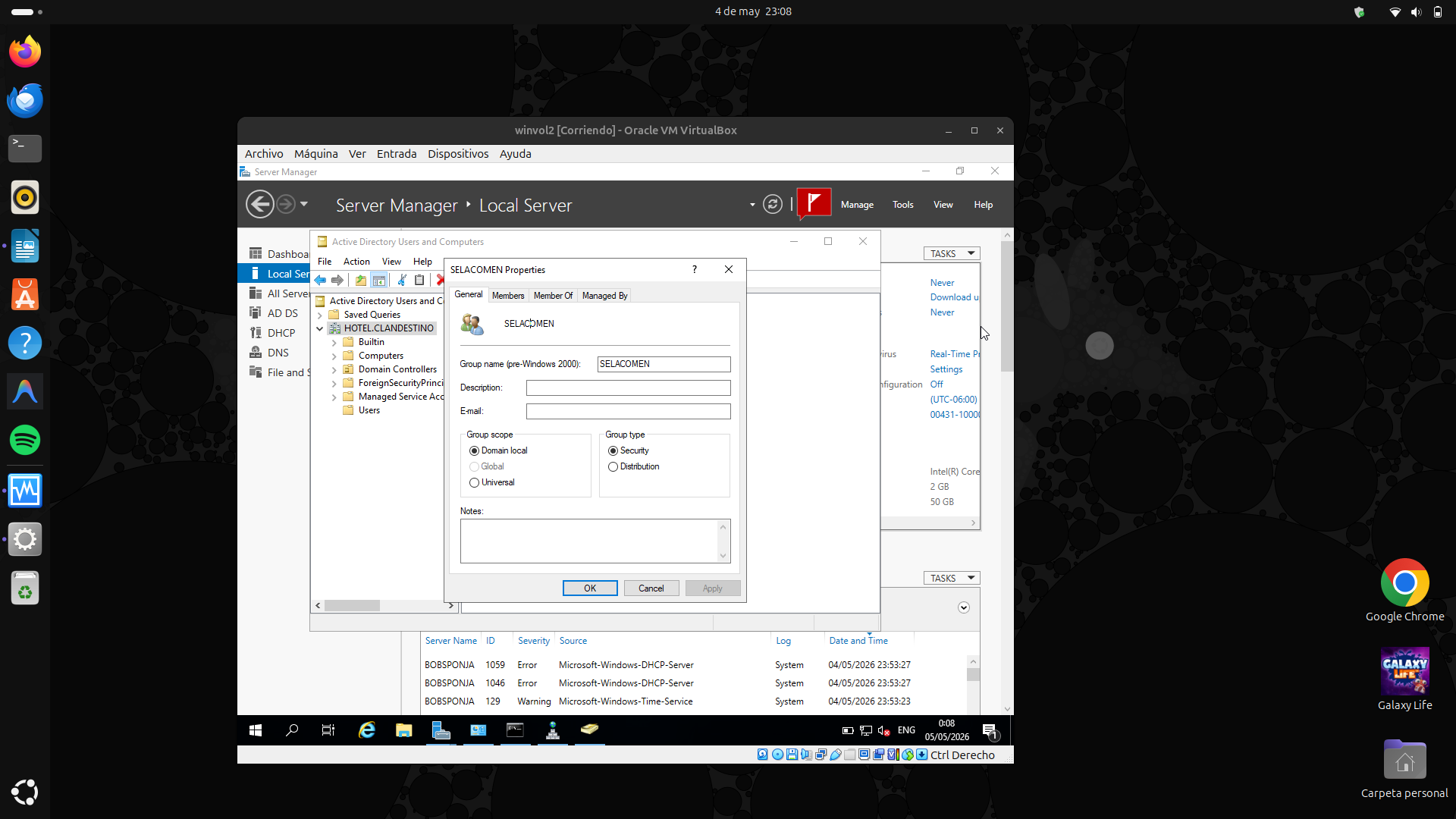

Propiedades del grupo SELACOMEN

Vista general del grupo SELACOMEN mostrando su tipo (Security) y ámbito (Domain local) dentro del dominio HOTEL.CLANDESTINO.

Evidencia: propiedades generales del grupo de seguridad SELACOMEN.

Evidencia: propiedades generales del grupo de seguridad SELACOMEN.

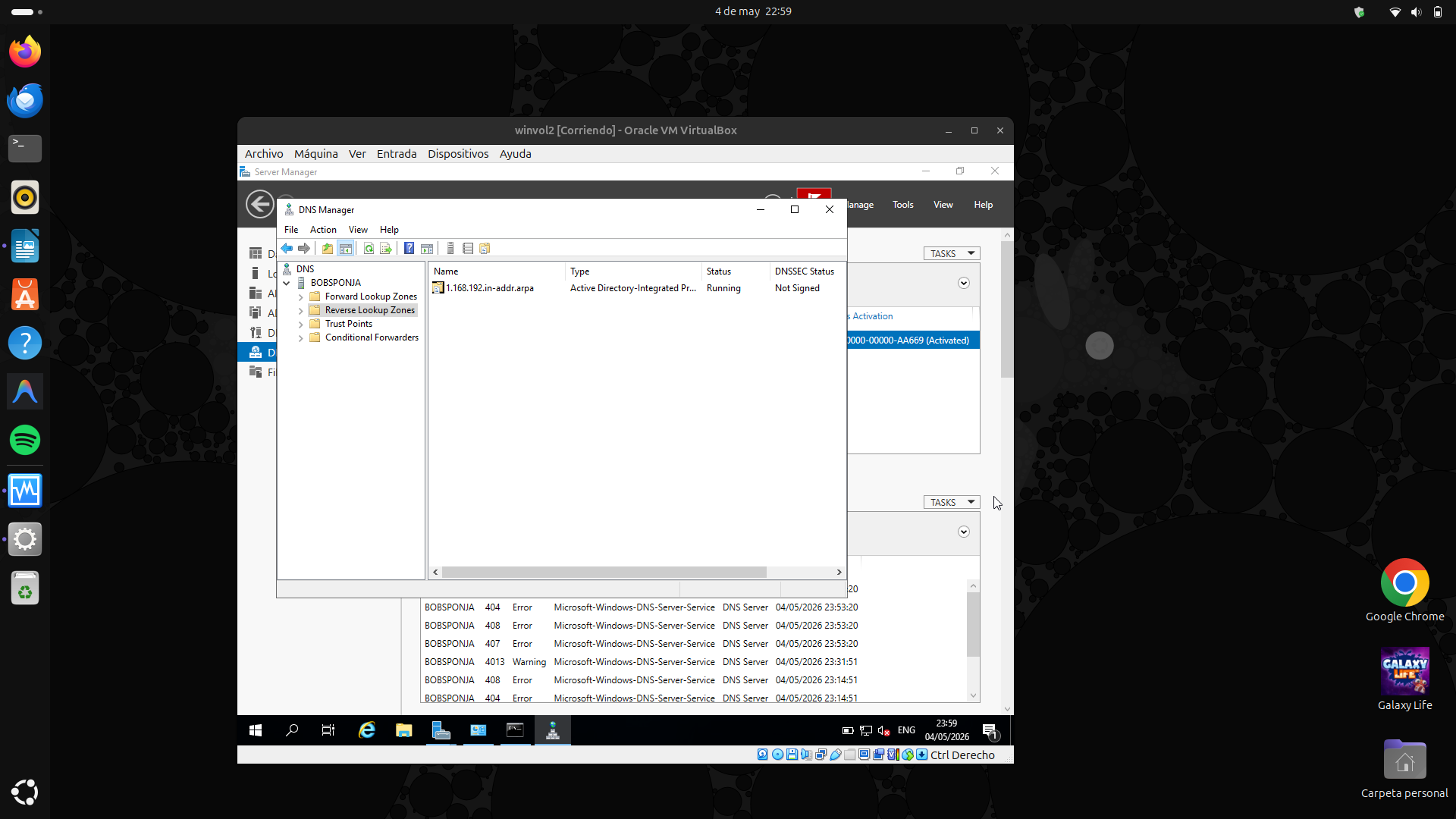

1.8 Configuración del servidor DNS

-

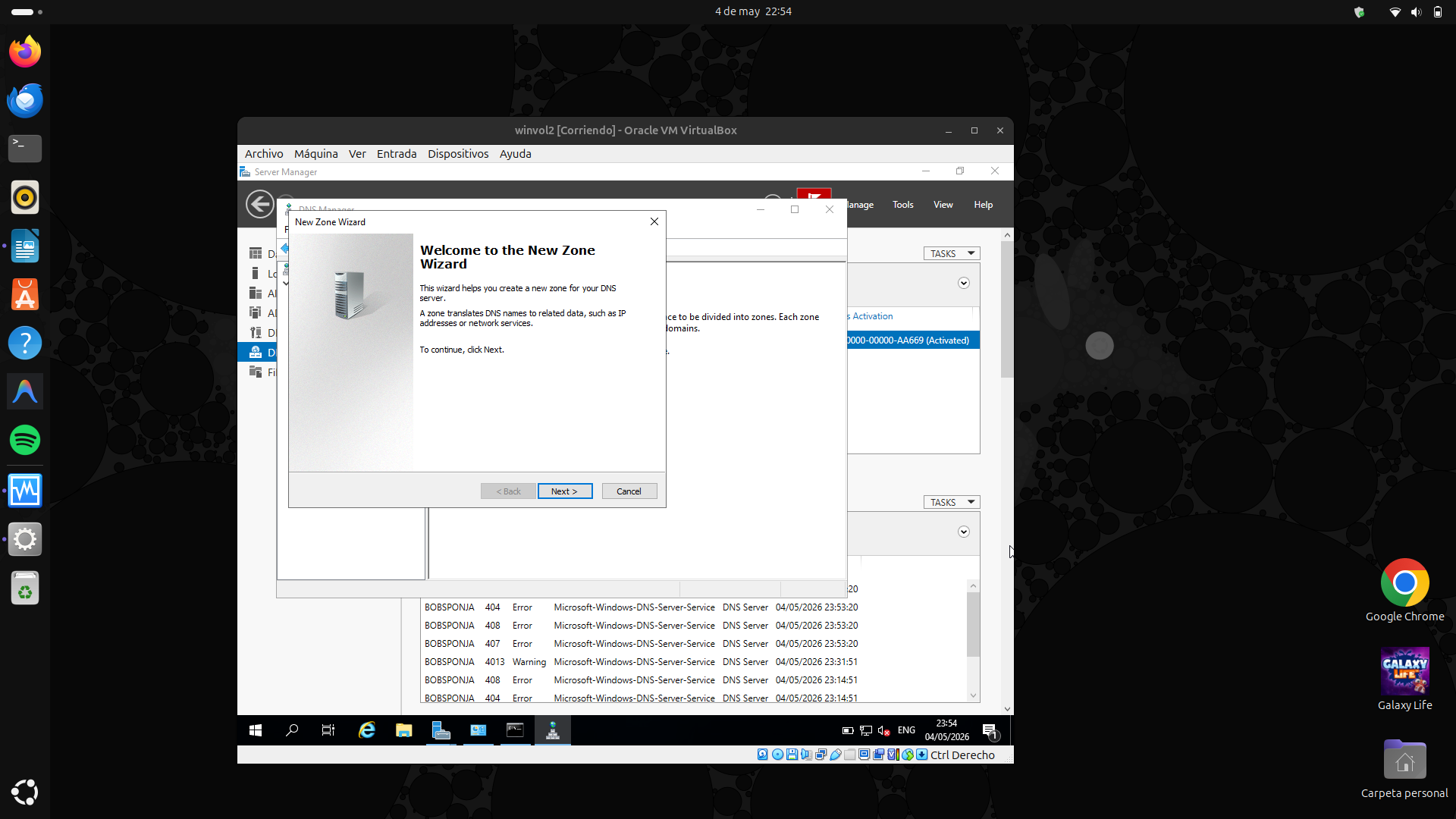

Asistente "New Zone Wizard"

Se creó una nueva zona de búsqueda inversa en el DNS Manager para la red

192.168.1.x. Evidencia: asistente "New Zone Wizard" — bienvenida para crear nueva zona DNS.

Evidencia: asistente "New Zone Wizard" — bienvenida para crear nueva zona DNS. -

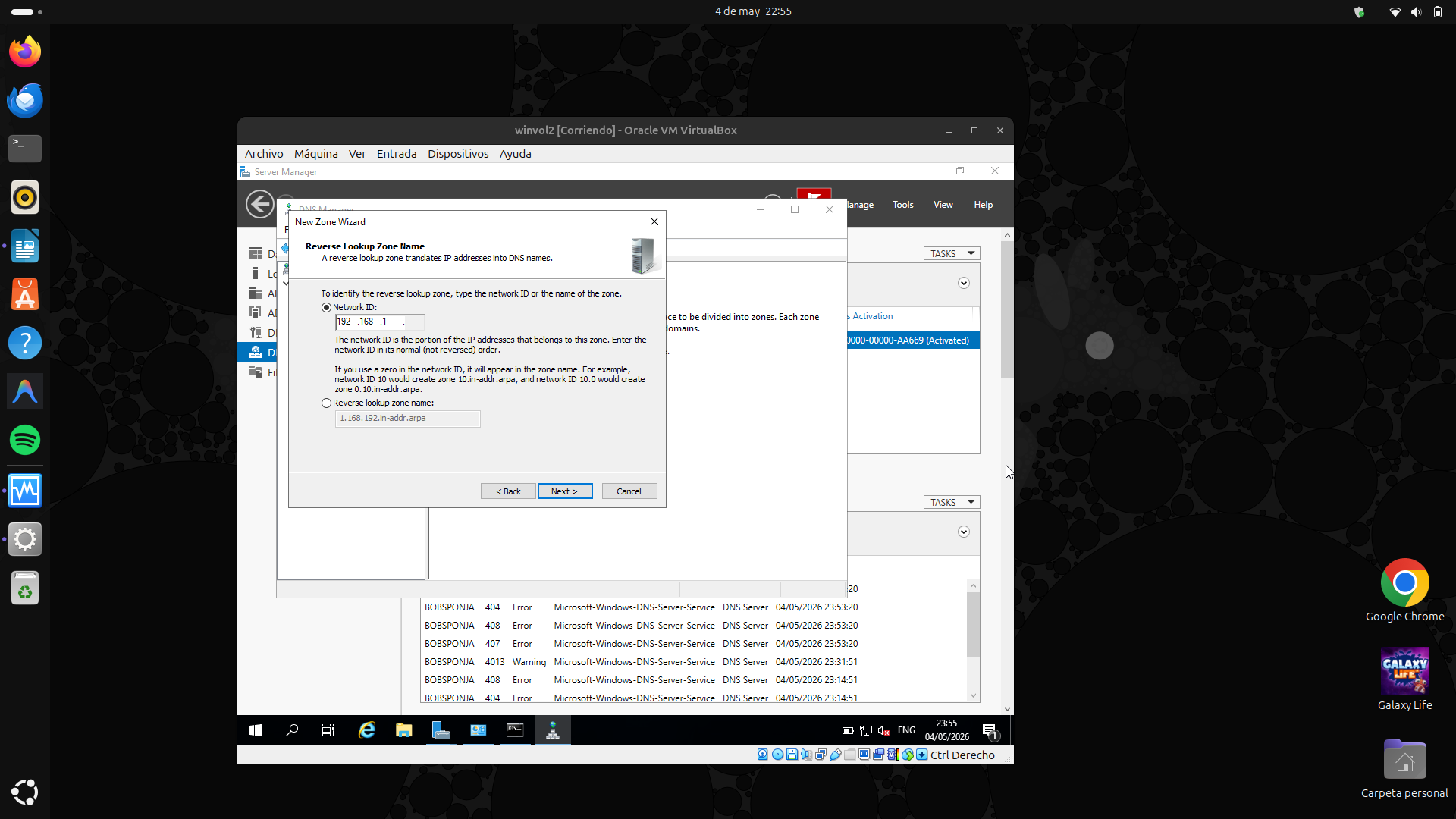

Reverse Lookup Zone Name

Se configuró el ID de red

192.168.1para la zona de búsqueda inversa, generando automáticamente la zona1.168.192.in-addr.arpa. Evidencia: configuración de zona de búsqueda inversa con ID de red

Evidencia: configuración de zona de búsqueda inversa con ID de red192.168.1. -

Zona inversa creada y activa

El DNS Manager muestra la zona inversa

1.168.192.in-addr.arpacomo Active Directory-Integrated y en estado Running. Evidencia: DNS Manager mostrando la zona de búsqueda inversa activa e integrada con AD.

Evidencia: DNS Manager mostrando la zona de búsqueda inversa activa e integrada con AD.

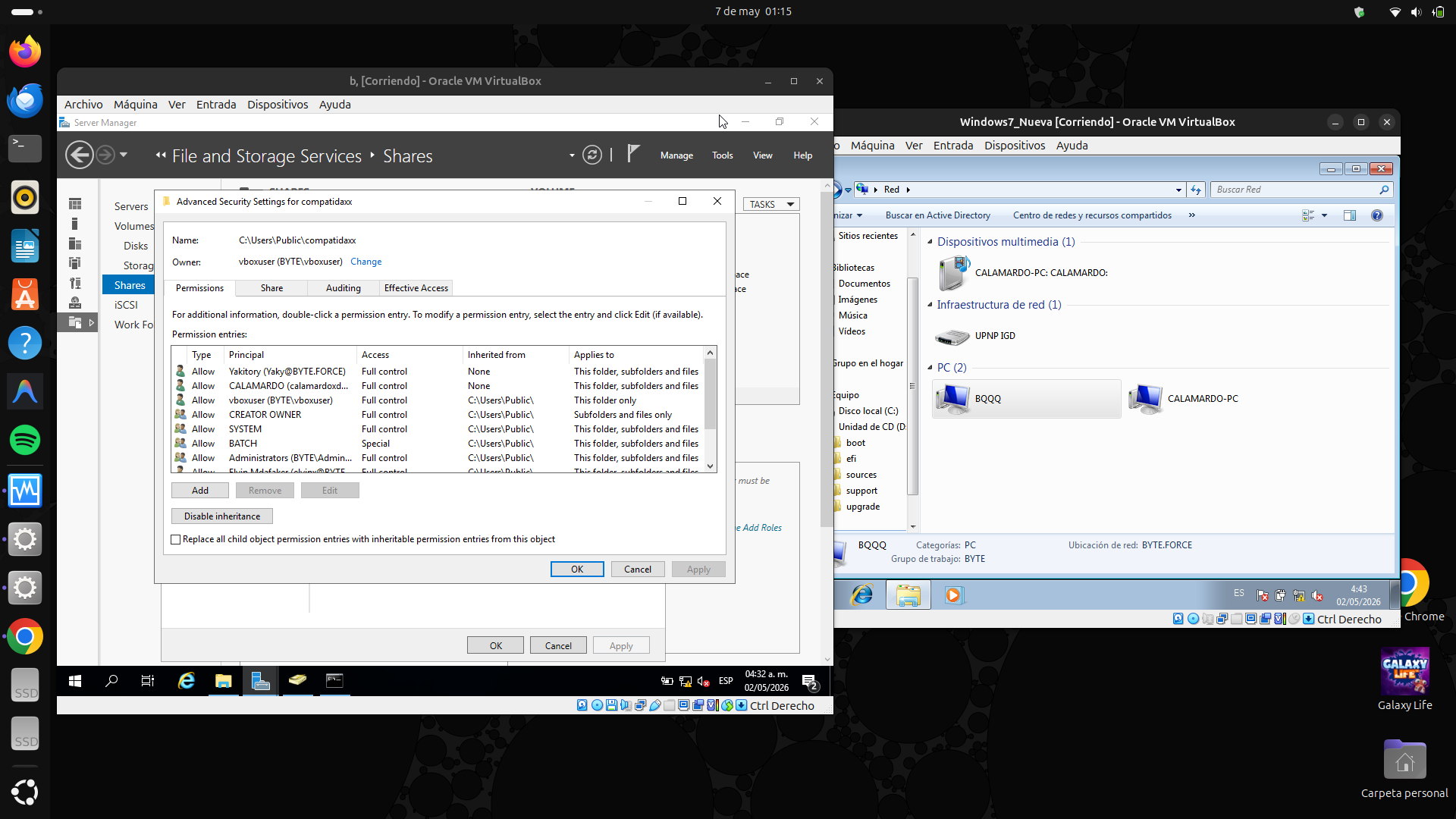

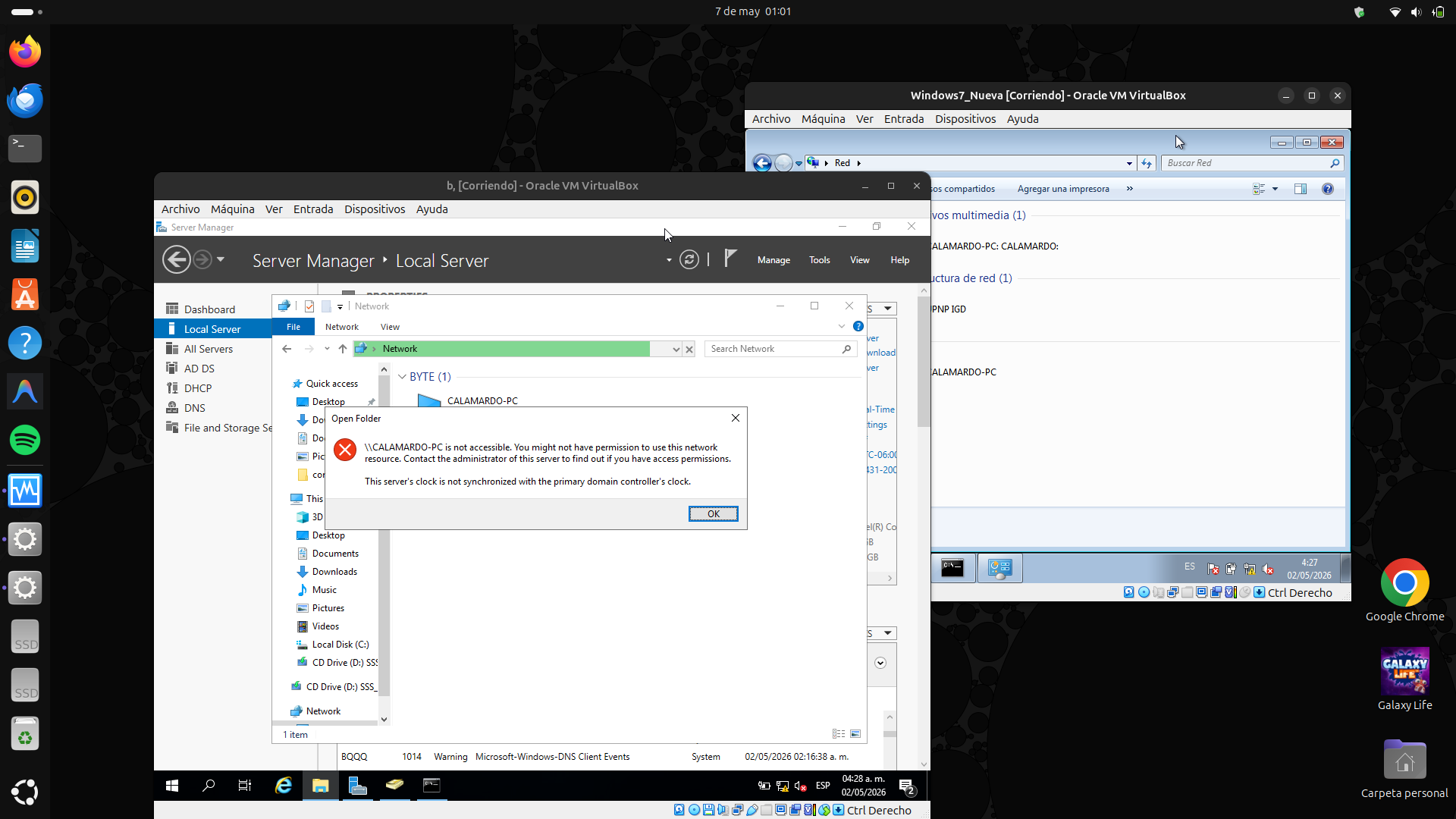

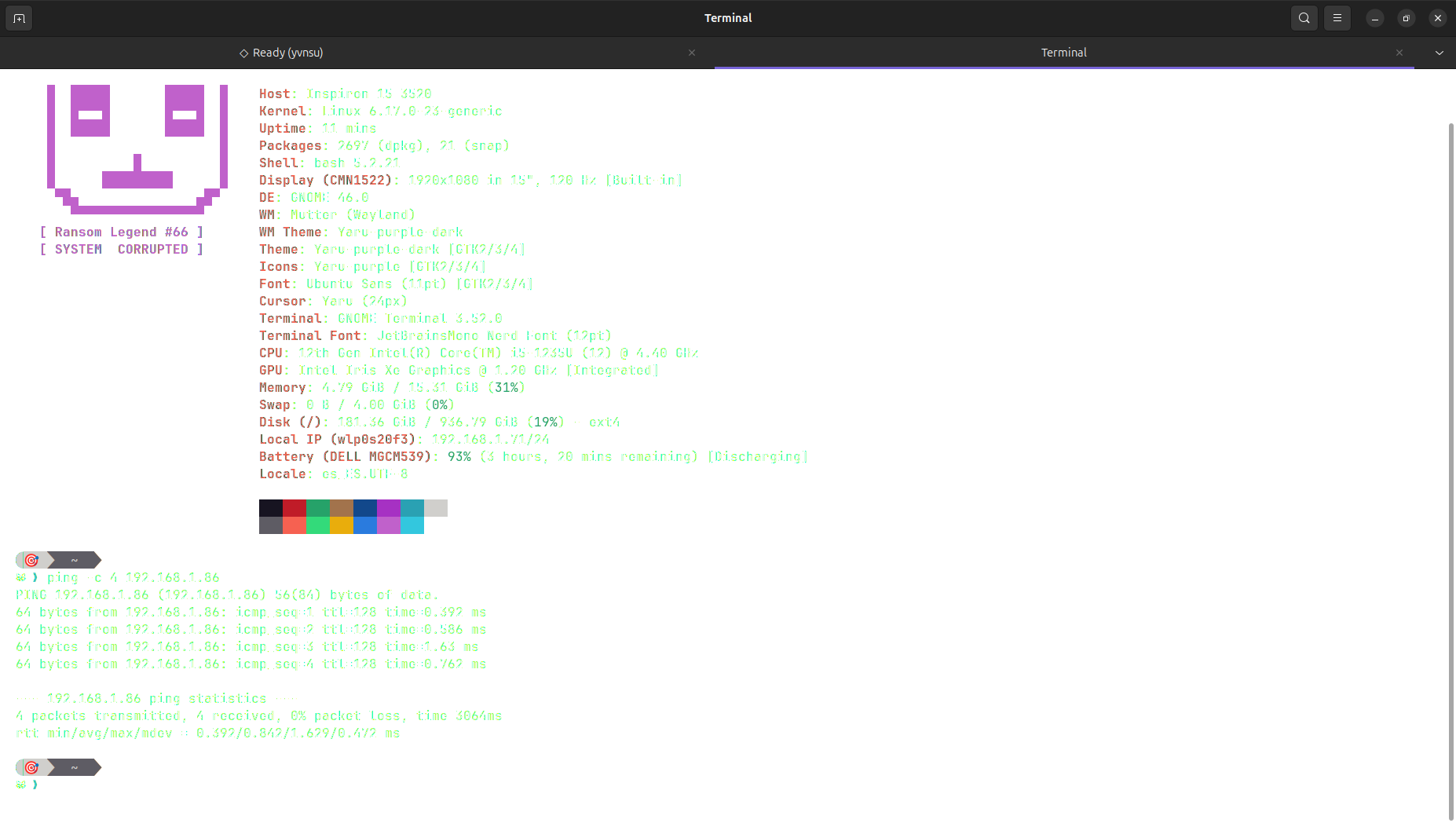

1.9 Verificación de conectividad y recursos compartidos

-

Ping desde host Linux al servidor

Desde la máquina host (Linux) se realizó un ping de 4 paquetes a la IP del servidor

192.168.1.86. Resultado: 0% pérdida de paquetes, tiempo promedio <1ms. Evidencia: ping exitoso de 4 paquetes a

Evidencia: ping exitoso de 4 paquetes a192.168.1.86desde el host Linux (0% packet loss). -

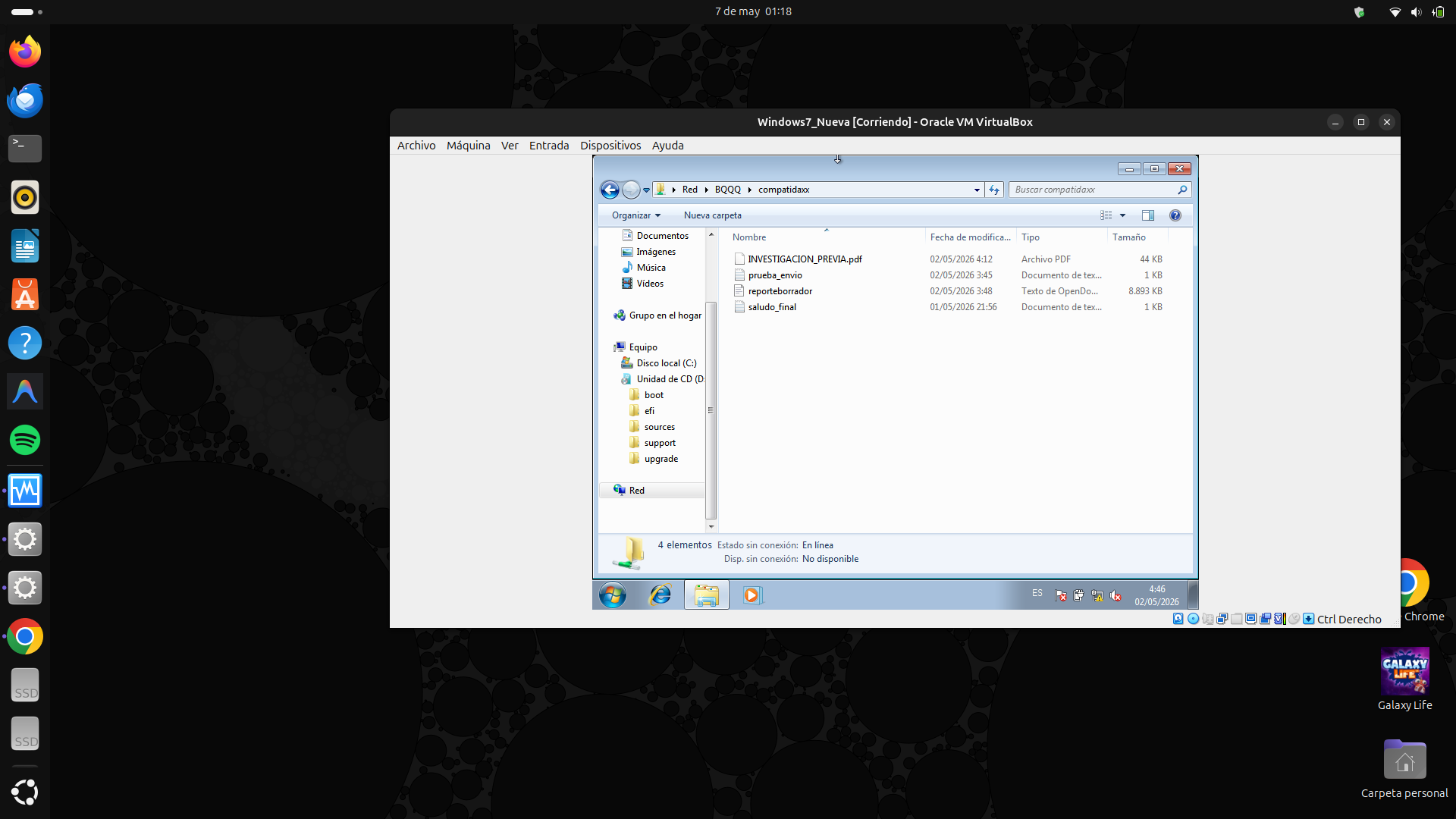

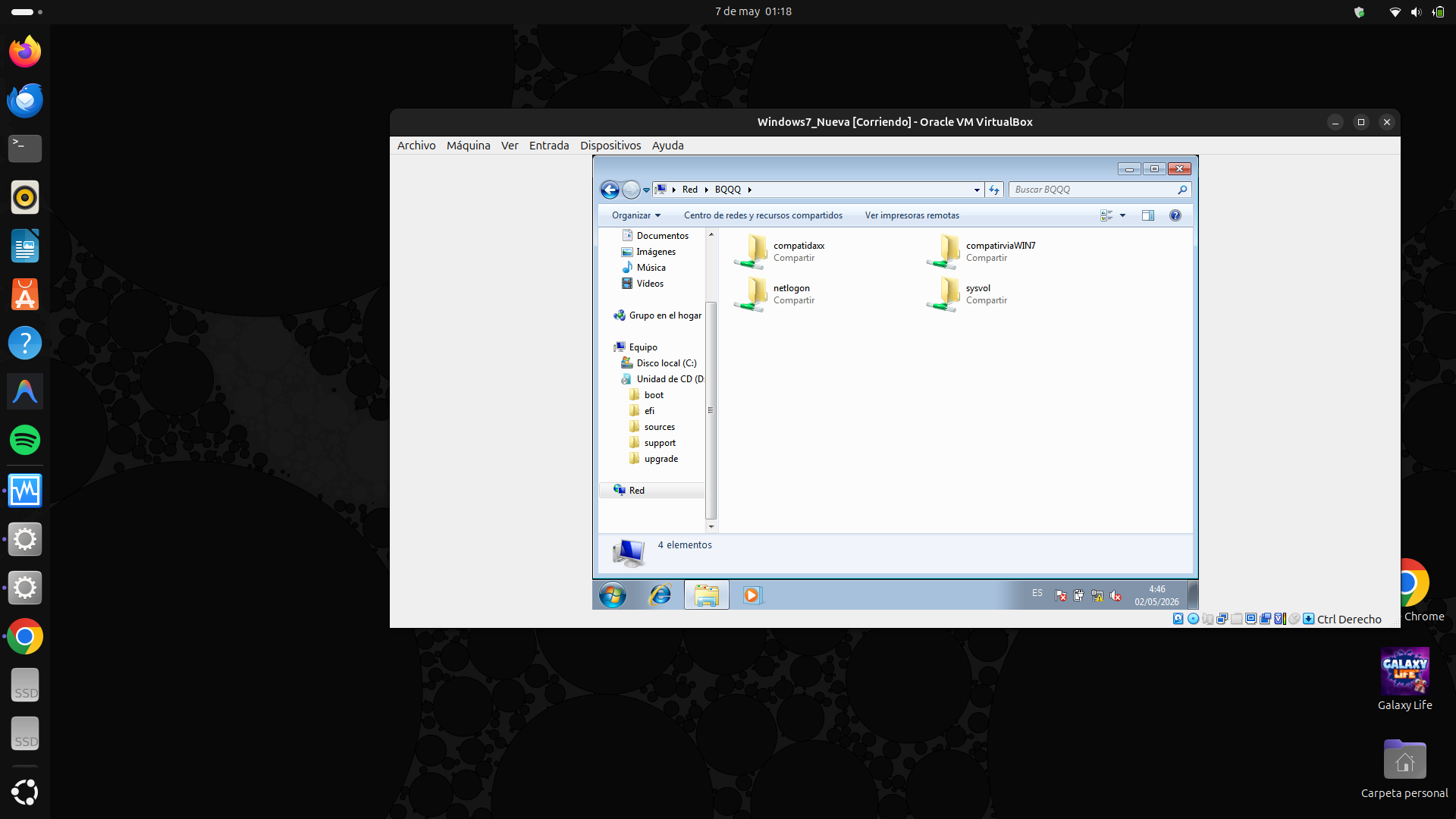

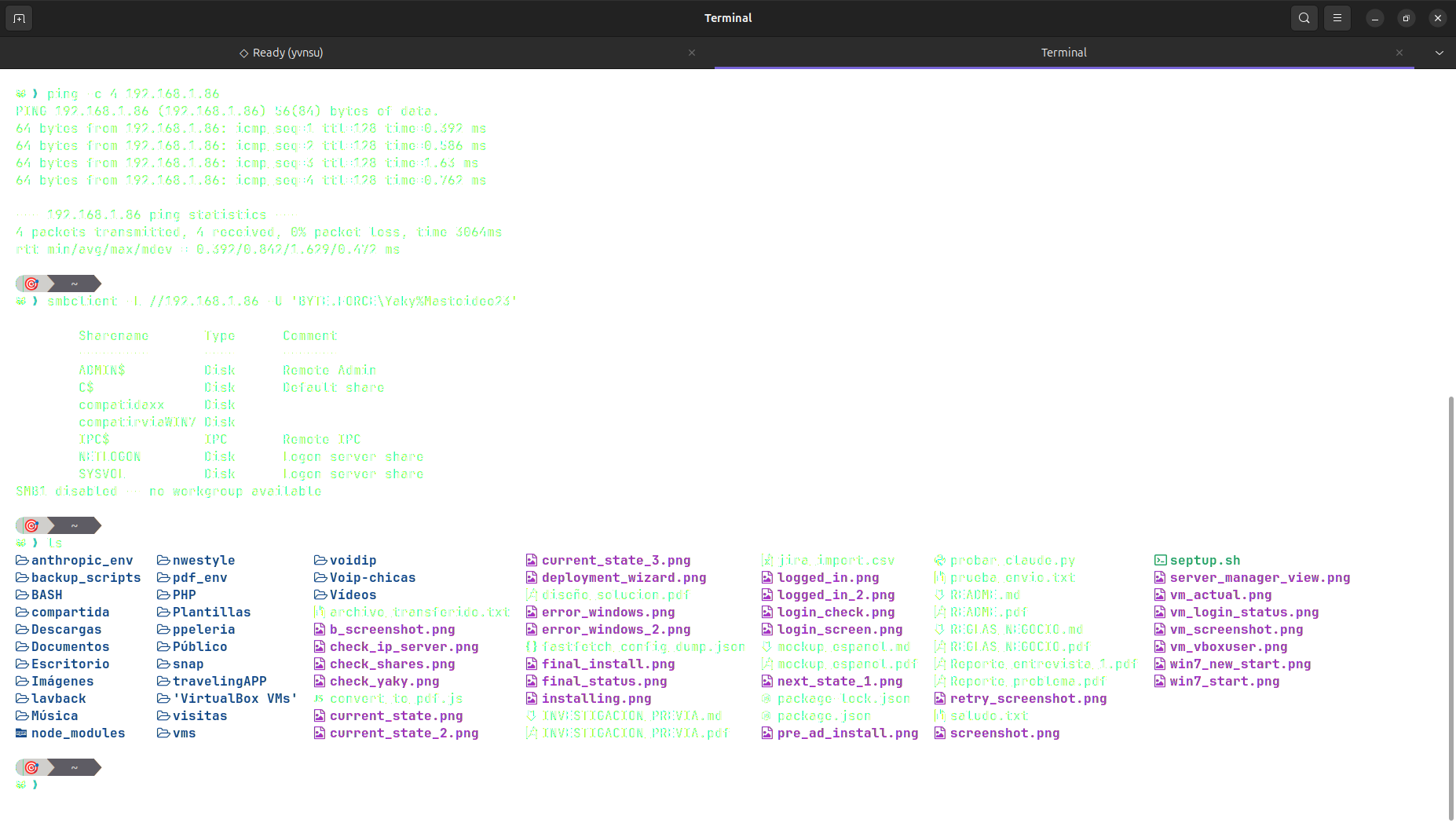

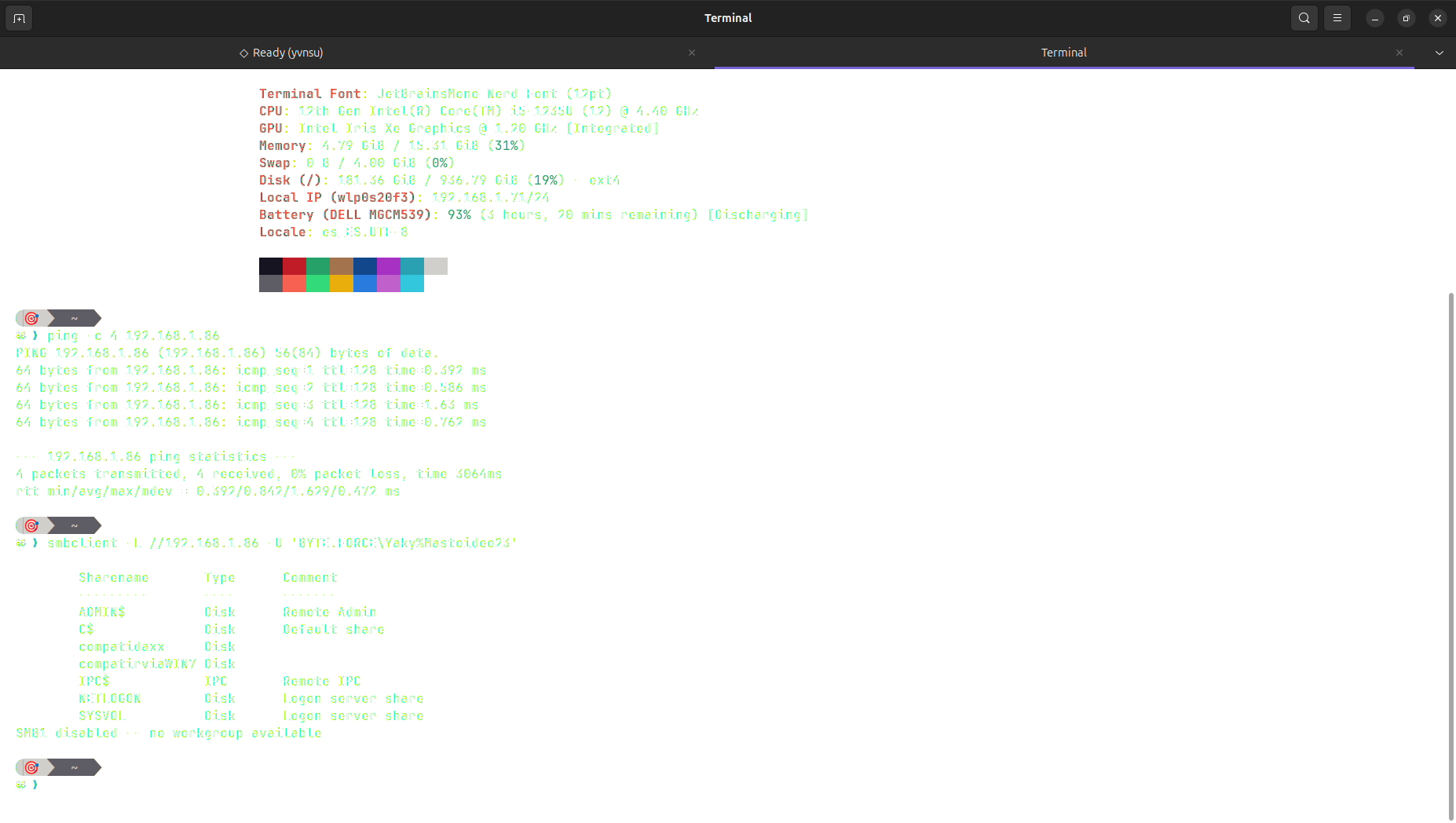

Ping + listado de recursos compartidos (vista combinada)

Vista de la terminal mostrando el ping exitoso al servidor y el resultado del comando

smbclient -L //192.168.1.86con los shares ADMIN$, C$, NETLOGON, SYSVOL y carpetas del dominio. Evidencia: terminal del host Linux mostrando ping y smbclient ejecutados consecutivamente.

Evidencia: terminal del host Linux mostrando ping y smbclient ejecutados consecutivamente. -

Recursos compartidos del servidor — detalle (smbclient)

Se listaron los recursos compartidos del servidor usando

smbclient -L //192.168.1.86. Se confirmaron los shares del dominio: ADMIN$, C$, NETLOGON, SYSVOL y carpetas del dominioBYTE.FORCE. Evidencia: listado completo de recursos compartidos del servidor de dominio desde Linux con smbclient.

Evidencia: listado completo de recursos compartidos del servidor de dominio desde Linux con smbclient.